VPN vs. Proxy. ¿Cuál es mejor? Depende de usted.

Aunque las VPN y los proxies puedan parecer similares a primera vista, ya que ambos proporcionan seguridad y privacidad en Internet, en el fondo son dos criaturas completamente distintas, nacidas y criadas para ofrecer soluciones diferentes.

Las VPN se diseñaron para enlazar "virtualmente" dos ordenadores o redes geográficamente distantes utilizando redes de riesgo como Internet. Por el contrario, los proxies se diseñaron para añadir estructura a redes distribuidas complejas centralizando todas las peticiones y respuestas. Por lo tanto, ambas soluciones proporcionan diferentes niveles de privacidad y seguridad como subproductos.

En este artículo, aprenderás las 6 principales diferencias entre VPN y Proxy. También aprenderás cuándo usar una como alternativa a la otra.

Descargo de responsabilidad: Este material ha sido desarrollado estrictamente con fines informativos. No constituye respaldo de ninguna actividad (incluidas las actividades ilegales), productos o servicios. Usted es el único responsable de cumplir con las leyes aplicables, incluidas las leyes de propiedad intelectual, cuando utilice nuestros servicios o confíe en cualquier información contenida en este documento. No aceptamos ninguna responsabilidad por los daños que surjan del uso de nuestros servicios o la información contenida en este documento de ninguna manera, excepto cuando lo exija explícitamente la ley.

Tabla de contenidos.

- ¿Qué es una VPN?

- ¿Cómo funciona una VPN?

- ¿Cuándo se debe utilizar una VPN?

- ¿Qué es un servidor proxy?

- ¿Cómo funciona un proxy?

- ¿Cuándo utilizar un proxy?

- VPN vs Proxy: Las 6 principales diferencias.

- De pago o gratis.

- Las VPN ocultan todo el tráfico, pero los proxies ofrecen más flexibilidad.

- Las VPN ofrecen cifrado de extremo a extremo.

- Velocidad y experiencia de usuario.

- Torrenting rápido vs. Seguridad.

- Precio.

- Palabras Finales.

¿Qué es una VPN?

Una Red privada virtual (VPN) es un grupo de clientes y servidores virtualmente interconectados. Como ya se ha dicho, las VPN se diseñaron para extender geográficamente las redes locales. Como las VPN no dependen de sistemas conectados físicamente, sus redes pueden abarcar todo el mundo.

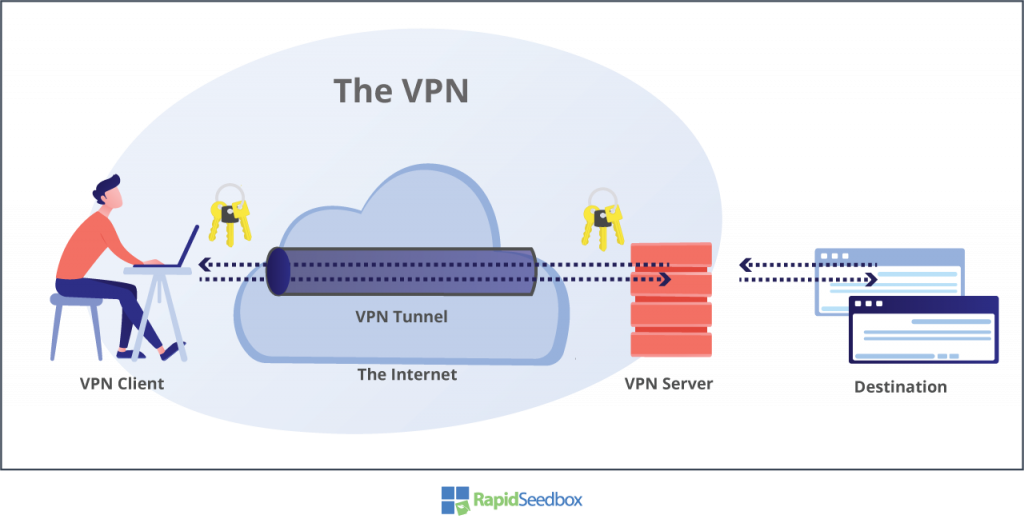

Una VPN suele utilizar Internet como medio. Los clientes y servidores VPN utilizan la red (Internet) para intercambiar paquetes y, para mantener la seguridad, crean una especie de túnel "subterráneo secreto". Nadie con acceso a "esta red" (ISP, hackers, gobierno, etc.) podría saber lo que ocurre y a través de esos túneles VPN.

a. ¿Cómo funciona una VPN?

Para establecer estos túneles ocultos, las VPN utilizan el cifrado. Tanto el cliente como el servidor acuerdan y comparten un conjunto de claves de cifrado-descifrado para crear este túnel.

Supongamos que está conectado a un servidor VPN y desea navegar por Internet. A continuación se muestra el flujo de mensajes que ilustra una conexión cliente-servidor VPN estándar.

- Antes de que salga su solicitud de Internet para un servicio (es decir, HTTP o P2P), el proceso VPN del cliente toma el control.

- El cliente VPN cifra los datos del paquete IP utilizando la clave pública recibida del servidor y, a continuación, encapsula la solicitud con la nueva IP de destino: el servidor VPN.

- El cliente transmite el paquete cifrado a través de Internet hacia el servidor VPN.

- Cualquiera que se cruce en este camino, ya sea un hacker de cafetería, un ISP, el gobierno o tu vecino, seguiría siendo capaz de capturar tus paquetes, pero nunca de dar sentido a tus datos.

- El servidor VPN recibe, abre y descifra el paquete utilizando la clave privada.

- El servidor VPN desencapsula el paquete original del cliente y, a continuación, reenvía la solicitud original utilizando la IP VPN del servidor al destino previsto (por ejemplo, youtube.com o facebook.com).

b. ¿Cuándo se debe utilizar una VPN?

Los casos de uso más extendidos son (entre otros): Extender redes privadas, eludir restricciones geográficas, evitar la censura, proteger la verdadera identidad, mejorar la seguridad de las sedes de las sucursales, añadir seguridad al utilizar redes públicas, etc.

- Los usuarios finales singulares o las pequeñas empresas deberían utilizar una VPN para: Protege la privacidad y el anonimato mientras realizas actividades que no consumen muchos recursos, como navegar por Internet.

- Las medianas empresas deberían utilizar VPN para ampliar las redes geográficamente o conectarse a redes distantes a través de Internet. Las VPN permiten a los usuarios móviles y remotos acceder de forma segura a la red interna de la empresa. Las VPN también son herramientas excelentes para probar aplicaciones y contenidos adaptados geográficamente desde el punto de vista de distintos públicos.

¿Qué es un servidor proxy?

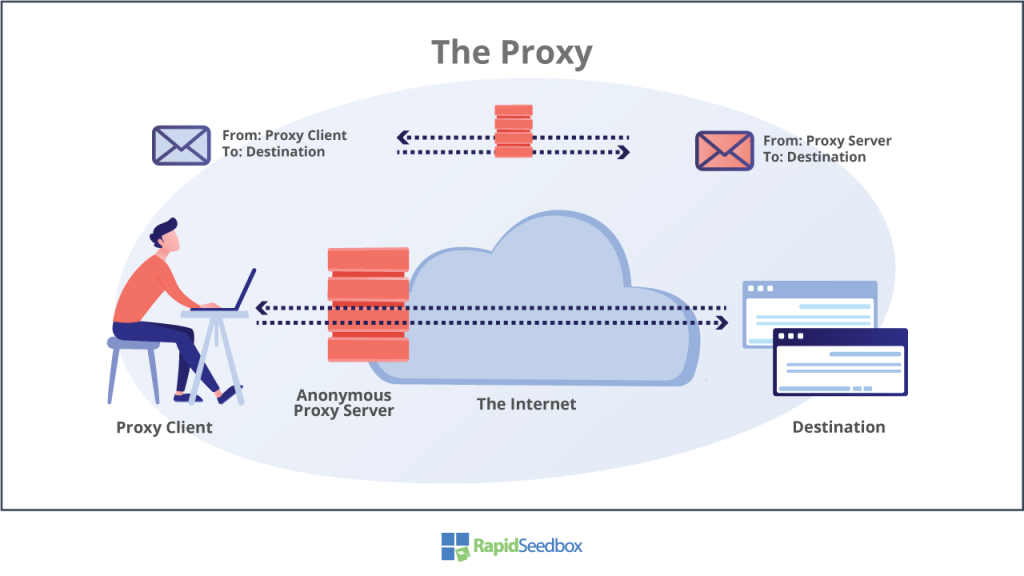

Como ya se ha mencionado, los proxies se diseñaron para añadir estructura a las redes distribuidas complejas centralizando todas sus peticiones y respuestas. Para ello, actúan como nodos intermediarios entre clientes, servidores, redes o Internet.

Los proxies son como los vestíbulos de seguridad. Cuando entras en un edificio, los vestíbulos de seguridad pueden tener algunas normas como pedirte tus documentos, escanear tus maletas, controlar la fiebre, etc. No hay forma de entrar o salir del edificio sin pasar por este vestíbulo.

Un proxy es similar porque cuando vayas (solicites servicios) dentro de una red o fuera de ella (Internet), tendrás que pasar por el proxy, que generalmente inspeccionará, detendrá o modificará tus peticiones.

a. ¿Cómo funciona la delegación?

Tipos de poderes vienen en diferentes colores y sabores, donde cada uno funcionaría de manera totalmente diferente. Pero generalmente, siendo intermediarios de peticiones y respuestas los proxies tienen el siguiente flujo de mensajes. Digamos que estás conectado a Internet a través de un proxy web anónimo.

- Tiene un servidor proxy web (HTTP) configurado en su ordenador.

- Su navegador web reenviará todas las peticiones HTTP a la IP de este proxy.

- El proxy, situado en cualquier lugar, desde dentro de tu red hasta al otro lado del mundo, recibe tu petición. Cualquiera que se encuentre en esta ruta podrá capturar tus paquetes y leer mensajes sin cifrar.

- El proxy anónimo modificará la IP de origen para que el destino no pueda reconocer el verdadero origen del tráfico.

- El servidor proxy reenvía la solicitud del cliente al destino.

NOTA: Los proxies se diseñaron inicialmente para desplegarse en el perímetro de la red interna, de cara a Internet. Estos proxies orientados a Internet proporcionan al administrador de red un control total sobre los recursos externos a los que pueden acceder los usuarios internos (similar a un cortafuegos). Pero en realidad, un proxy puede estar situado en cualquier parte del mundo y seguir cumpliendo su función.

b. ¿Cuándo se debe utilizar un proxy?

- Los particulares o las pequeñas empresas deben utilizar un apoderado si buscan el equilibrio adecuado entre anonimato y velocidad. Los proxies son populares para eludir la censura y los contenidos con restricciones geográficas. Además, un servidor proxy como SOCKS5 puede proporcionar un rendimiento más rápido y mejor para servicios como streaming, videojuegos y P2P, y también puede proporcionar autenticación para mayor seguridad.

- Las empresas medianas y grandes deberían utilizar un apoderado: para supervisar y filtrar el tráfico entrante/saliente, raspado webverificación de anuncios, SEOLa seguridad de los sitios web, las pruebas de sitios web, la adaptación geográfica, la caza de amenazas, etc. Hoy en día, un caso de uso muy extendido es la red distribuida globalmente de servidores proxy desplegados en múltiples áreas geográficas. Esta red de proxies proporciona almacenamiento en búfer, caché e incluso ayuda a absorber ataques volumétricos, como DDoS. Es lo que se conoce como CDN (Red de Distribución de Contenidos).

VPN vs Proxy: Las 6 principales diferencias.

1. De pago frente a gratuito.

Las diferencias entre una tecnología y otra son siempre más atrevidas cuando se trata de un servicio, de pago frente a gratuito. Cuando una VPN o un proxy son gratuitos, tiene que haber una forma de que el proveedor sostenga su negocio de proxy o VPN. Tanto las VPN como los proxies requieren recursos, infraestructura y personal de mantenimiento y supervisión. Por lo tanto, si está utilizando una VPN gratuita o una VPN gratuita y proxy abiertoes probable que en algún momento tengas que enfrentarte a problemas de privacidad y seguridad.

Las VPN requieren más recursos, y probablemente por eso no hay muchas VPN gratuitas. Pero aún así, las VPN gratuitas pueden utilizarse para obtener beneficios. A menudo se utilizan para recopilar datos de los usuarios, acabando con todo el propósito de la "privacidad en Internet". Estas VPN gratuitas no obtienen beneficios de los usuarios finales, sino de la venta de datos (registros de tráfico) a agencias de marketing y publicidad. Incluso las VPN comerciales con sede en países con estrictas normativas sobre datos (Alianza de los Cinco Ojos) pueden filtrar datos. Están obligados a mantener registros. Así que, cada vez que el gobierno u otras agencias vengan con una orden judicial, el proveedor de VPN tendrá que entregar los registros de datos almacenados.

Sin embargo, si todavía necesita un servicio gratuito, aquí tiene un que hemos recopilado para Japónpero estos servicios también funcionan para otros países.

Dado que un proxy requiere menos infraestructura para desplegarse (sin cifrado), en general hay más "proxies gratuitos, abiertos e inseguros" disponibles.

2. Las VPN ocultan todo el tráfico, pero los proxies ofrecen más flexibilidad.

Una diferencia significativa entre los proxies y las VPN es que ambos operan en diferentes capas de la red. Modelo OSI. Los protocolos VPN más conocidos, como PPTP, L2TPv3 e IPSEC, funcionan en la capa 3 (capa de red). Por supuesto, las VPN utilizan la capa 4 para establecer las comunicaciones. Por ejemplo, PPTP utiliza TCP (capa 4), mientras que L2TP e IPSEC utilizan TCP y UDP (capa 4) para establecer el túnel. Pero una vez que se ha establecido un túnel VPN, los protocolos VPN funcionan igual que las interfaces de red. Este funcionamiento en la capa 3 significa que una VPN toma todo tu tráfico (DNS, HTTP, P2P, VoIP, etc.), independientemente del número de puerto o aplicación, y lo encripta.

Los proxies, por su parte, funcionan en la capa 7 (capa de aplicación), con la excepción del proxy SOCK5, que opera en la capa 5. Operar en las capas 5-7 ofrece mucha más flexibilidad a la hora de enrutar selectivamente el tráfico. Por ejemplo, puedes tener sólo HTTP (navegación web) a través de un proxy, mientras que el resto del tráfico de Internet (DNS, SMTP, FTP, etc.) utiliza la interfaz de red normal.

3. Las VPN ofrecen cifrado de extremo a extremo.

El cifrado es el método de convertir un texto legible por el ser humano en datos de texto cifrado incoherentes y aleatorios. Para garantizar que un destinatario entiende estos datos de texto cifrado, tanto el remitente como el destinatario deben acordar un conjunto de claves criptográficas.

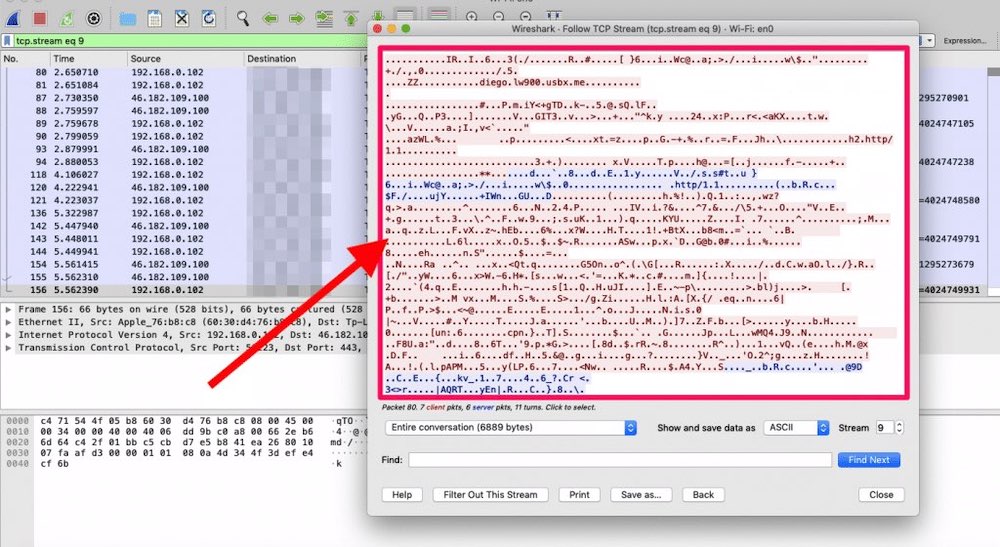

El cifrado es lo que diferencia a las VPN. Mejora exponencialmente el nivel de seguridad y privacidad.. Aunque un hacker, ISP, o el gobierno todavía podría interceptar y capturar el tráfico que viaja a través del túnel cifrado VPN, que no sería capaz de dar sentido a estos datos de texto cifrado, que se parece a esto (se refieren a la captura de pantalla a continuación).

El nivel de privacidad de una VPN depende de la potencia criptográfica del mecanismo de cifrado. Existen varios algoritmos de cifrado, algunos más débiles y fáciles de descifrar, mientras que otros son más potentes, indescifrables e incluso utilizados por el ejército y la NSA. Los algoritmos de cifrado dictan cómo se ocultan los datos en un mensaje; algunos ejemplos son 3DES, AES y RSA. Estos mecanismos utilizan un conjunto de claves y cifrados (128 o 256 bits) para ocultar la información y son utilizados por varios protocolos de seguridad. Algunos ejemplos de protocolos de encriptación VPN son PPTP, L2TP, SSTP, IKEv2, OpenVPN, IPSec, WireGuard, etc.

En cambio, los servidores proxy no están diseñados para cifrar datos. Por concepto, los proxies enmascaran tu IP con la suya, pero no cifran los datos. Puedes usar proxies con SSL para compensar esa falta de encriptación, pero esta solución requiere conocimientos técnicos.

4. Velocidad y experiencia de usuario.

Dado que los proxies se crearon con un propósito completamente distinto: "centralizar y simplificar las peticiones de redes distribuidas", sus mecanismos de seguridad son totalmente diferentes a los de las VPN.

Los proxies no tienen esa sobrecarga de cifrado, por lo que suelen ser más rápidos que las VPN. Aunque navegar por Internet con una VPN puede no afectar a tu experiencia de usuario, sí lo hace el tráfico con mayor carga, como el streaming de vídeo, las transferencias de archivos P2P o los juegos.

El tipo de proxy más rápido es un proxy de tunelización simple o, en otras palabras, tu "Pasarela de Internet" de toda la vida. Este tipo de proxy no modifica las peticiones y respuestas (sólo las centraliza y reenvía). Otros tipos de poderes como los proxies anónimos, las solicitudes de cambio de DO y las respuestas. Estos proxies enmascaran (ocultan) la petición original de la fuente al recurso de destino. Algunos servicios proxy pueden incluso emplear sistemas de caché para acelerar los tiempos de carga y recuperación de los sitios web.

5. Torrenting rápido vs. Seguridad.

VPN frente a proxy para torrents? Estas dos tecnologías ofrecen una velocidad, un rendimiento y una seguridad diferentes a la hora de descargar torrents. En un escenario VPN, dado que todos los datos salientes deben ser cifrados por el cliente VPN, la velocidad y el rendimiento durante el torrenting se verán degradados. Eliminar esa sobrecarga de cifrado marca la diferencia en cuanto a velocidad, pero la contrapartida es la seguridad y la privacidad.

- ¿Su ISP y su gobierno? Si tu ISP o el gobierno inspeccionan tu tráfico en las capas 4 o 7, podrían identificar un puerto o aplicación P2P. Una VPN cifraría todo tu tráfico de las capas 3 y superiores, incluida la información P2P. Un proxy, por otro lado, no oculta puertos y aplicaciones, lo que significa que ISP y gobiernos podrían interceptar y detectar dicho tráfico.

- ¿En el enjambre de torrentes? Tanto la VPN como el servidor proxy utilizarán sus IPs y no la tuya para participar en un enjambre de torrents. Excepto con los proxies transparentes y de tunelización, ya que no enmascaran tu IP con la suya.

6. Precio.

Como ya se indicó en la primera "diferencia entre proxy y VPN", la forma de conseguir una VPN o un proxy marca la diferencia. Los precios de las VPN y los proxies son ligeramente diferentes. Aunque puedes encontrar VPN baratas para recursos compartidos e incluso gratuitas (en algunos casos), el precio de una VPN para empresas tiende a escalar a largo plazo. Mantener una VPN para una gran empresa requeriría más infraestructura, soporte, mantenimiento y supervisión.

Los proxies de pago pueden ser mucho más baratos que las VPN de pago. Especialmente proxies IPv6., ya que puedes obtener cientos o miles de proxies (IPs frescas) a buen precio.

Palabras Finales.

¿PVN vs Proxy? ¿Cuál es mejor? ¿Cuáles son sus principales diferencias?

- Las diferencias entre una VPN y un proxy serán más notables cuando optes por un servicio gratuito o de pago. Por ejemplo, tu privacidad y seguridad serán muy tenidas en cuenta cuando utilices un proxy premium, y serán casi ignoradas con un servicio VPN gratuito (y viceversa).

- Las VPN destacan en el ámbito de la seguridad por los mecanismos de cifrado que utilizan para codificar y ocultar datos. Esto te evitará exponer datos sensibles al conectar tu ordenador a través de redes de riesgo como WiFis públicas y ser hackeado. Pero aún así, en las condiciones adecuadas, un servicio proxy premium puede ser tan privado como un servicio VPN de pago. Siempre y cuando los recursos del proxy no se compartan y el usuario utilice un proxy dedicado. Proxy SOCKS5 y se conecta a través de un túnel como SSH, un servidor proxy puede ser tan seguro como una VPN.

- En general, todo depende del uso que le des y de lo que estés dispuesto a gastar. Por ejemplo, las VPN pueden ser excelentes para navegar por Internet, pero pueden reducir la velocidad y la experiencia con aplicaciones de tráfico intensivo como torrent y streaming multimedia. Por otro lado, dado que los proxies no tienen que lidiar con la sobrecarga de cifrado, su velocidad y rendimiento tienden a ser mejores para aplicaciones concretas como torrenting, streaming, web scraping, SEO, eludir las restricciones geográficas de la censura, etc.

Obtenga la máxima calidad proxy IPv6 de alto rendimiento hoy mismo y pruébalo gratis durante 14 días.

Vectores gratuitos de Freepik

0Comentarios