VPN vs. Proxy. Qual é o melhor? Depende de si.

Embora as VPNs e os proxies possam parecer semelhantes à superfície, uma vez que ambos fornecem segurança e privacidade na Internet, no fundo, são duas criaturas completamente diferentes - nascidas e criadas para fornecer soluções diferentes.

As VPNs foram concebidas para ligar "virtualmente" dois computadores ou redes geograficamente distantes, utilizando redes de risco como a Internet. Por outro lado, os proxies foram concebidos para adicionar estrutura a redes distribuídas complexas, centralizando todos os pedidos e respostas. Por conseguinte, ambas as soluções fornecem diferentes níveis de privacidade e segurança como subprodutos.

Neste artigo, ficará a conhecer as 6 principais diferenças entre VPN e Proxy. Aprenderá também quando utilizar uma como alternativa à outra.

Isenção de responsabilidade: Este material foi desenvolvido estritamente para fins informativos. Não constitui uma aprovação de quaisquer atividades (incluindo atividades ilegais), produtos ou serviços. O usuário é o único responsável pelo cumprimento das leis aplicáveis, incluindo as leis de propriedade intelectual, quando utiliza os nossos serviços ou se baseia em qualquer informação aqui contida. Não aceitamos qualquer responsabilidade por danos resultantes da utilização dos nossos serviços ou das informações aqui contidas, seja de que forma for, exceto quando explicitamente exigido por lei.

Índice.

- O que é uma VPN?

- Como é que uma VPN funciona?

- Quando é que deve utilizar uma VPN?

- O que é um servidor proxy?

- Como funciona um proxy?

- Quando é que se deve utilizar um proxy?

- VPN vs Proxy: As 6 principais diferenças.

- Pago vs Gratuito.

- As VPNs ocultam todo o tráfego, mas os proxies oferecem mais flexibilidade.

- As VPNs fornecem encriptação de ponta a ponta.

- Velocidade e experiência do utilizador.

- Fast Torrenting vs. Segurança.

- Preço.

- Considerações Finais.

O que é uma VPN?

Um Rede privada virtual (VPN) é um grupo de clientes e servidores virtualmente interligados. Como mencionado anteriormente, as VPNs foram concebidas para alargar geograficamente as redes locais. Uma vez que as VPNs não dependem de sistemas fisicamente ligados, as suas redes podem abranger todo o mundo.

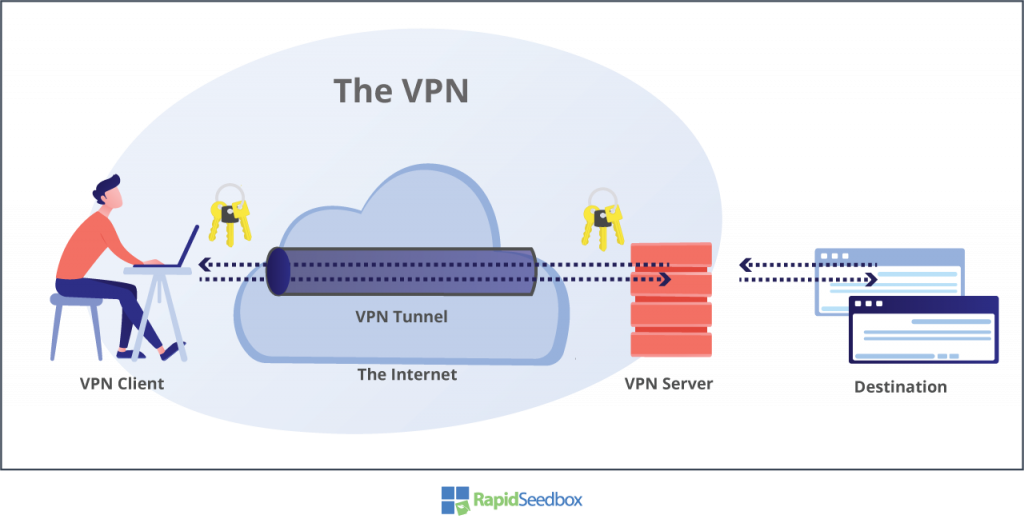

Uma VPN utiliza normalmente a Internet como meio. Os clientes e servidores VPN utilizam a rede (a Internet) para trocar pacotes e, para manter a segurança, criam uma espécie de túnel "secreto subterrâneo". Ninguém com acesso a "esta rede" (ISP, hackers, governo, etc.) seria capaz de saber o que está a acontecer e através desses túneis VPN.

a. Como é que uma VPN funciona?

Para estabelecer estes túneis ocultos, as VPN utilizam a encriptação. Tanto o cliente como o servidor acordam e partilham um conjunto de chaves de encriptação-desencriptação para criar este túnel.

Digamos que está ligado a um servidor VPN e pretende navegar na Internet. Segue-se o fluxo de mensagens que ilustra uma ligação cliente-servidor VPN padrão.

- Antes de o seu pedido de Internet para um serviço (ou seja, HTTP ou P2P) sair, o processo VPN do cliente assume o controlo.

- O cliente VPN encripta os dados do pacote IP utilizando a chave pública recebida do servidor e, em seguida, encapsula o pedido com o novo IP de destino: o servidor VPN.

- O cliente transmite o pacote encriptado através da Internet para o servidor VPN.

- Qualquer pessoa que passe por este caminho, seja um hacker de cafetaria, um ISP, o governo ou o seu vizinho, poderá continuar a capturar os seus pacotes, mas nunca fazer sentido com os seus dados.

- O servidor VPN recebe, abre e desencripta o pacote utilizando a chave privada.

- O servidor VPN descapsula o pacote original do cliente e, em seguida, reencaminha o pedido original utilizando o IP VPN do servidor para o destino pretendido (por exemplo, youtube.com ou facebook.com).

b. Quando é que se deve utilizar uma VPN?

Os casos de utilização generalizada são (mas não estão limitados a): Alargar redes privadas, contornar restrições geográficas, contornar a censura, proteger a verdadeira identidade, melhorar a segurança da sede da sucursal, aumentar a segurança ao utilizar redes públicas e muito mais.

- Os utilizadores finais individuais ou as pequenas empresas devem utilizar uma VPN para: Proteja a privacidade e o anonimato enquanto realiza actividades que não exigem muitos recursos, como a navegação na Web.

- As empresas de média dimensão devem utilizar VPNs para estender as redes geograficamente ou ligar-se a redes distantes através da Internet. As VPNs podem permitir aos utilizadores móveis e remotos um acesso seguro à rede interna da empresa. As VPNs são também excelentes ferramentas para testar aplicações e conteúdos geo-adaptados do ponto de vista de diferentes públicos.

O que é um servidor proxy?

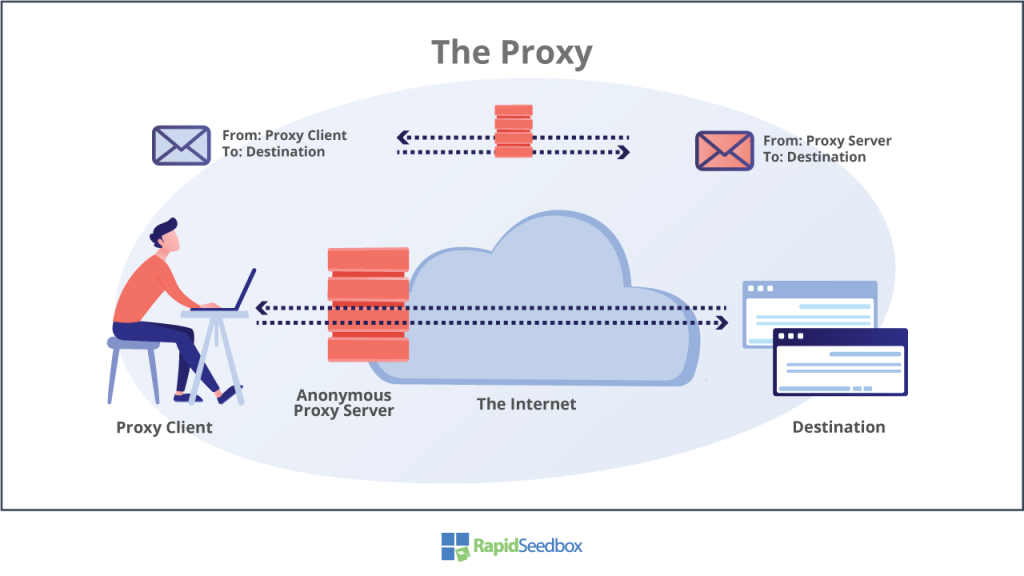

Como já foi referido, os proxies foram concebidos para dar estrutura a redes distribuídas complexas, centralizando todos os seus pedidos e respostas. Para o efeito, actuam como nós intermediários entre clientes, servidores, redes ou a Internet.

Os proxies são como os átrios de segurança. Quando se entra num edifício, os átrios de segurança podem ter alguns regulamentos, como pedir os documentos, examinar as malas, controlar a febre, etc. Não há forma de entrar ou sair do edifício sem passar por este átrio.

Um proxy é semelhante porque quando vai (solicita serviços) dentro de uma rede ou fora (Internet), tem de passar pelo proxy - que geralmente inspecciona, pára ou modifica os seus pedidos.

a. Como é que o proxy funciona?

Tipos de procuração existem em diferentes cores e sabores, em que cada um funciona de forma totalmente diferente. Mas, em geral, sendo intermediários de pedidos e respostas, os proxies têm o seguinte fluxo de mensagens. Digamos que está ligado à Internet através de um proxy Web anónimo.

- Tem um servidor proxy Web (HTTP) configurado no seu computador.

- O seu navegador Web reencaminhará todos os pedidos HTTP para o IP deste proxy.

- O proxy, localizado em qualquer lugar, desde dentro da sua rede até ao outro lado do mundo, recebe o seu pedido. Qualquer pessoa que passe por este caminho poderá capturar os seus pacotes e ler mensagens não encriptadas.

- O proxy anónimo modifica o IP de origem para que o destino não possa reconhecer a verdadeira origem do tráfego.

- O servidor proxy reencaminha o pedido do cliente para o destino.

OBSERVAÇÃO: os proxies foram inicialmente projetados para serem implantados no perímetro da rede interna - voltados para a Internet. Estes proxies virados para a Internet fornecem ao administrador da rede controlo total sobre os recursos externos a que os utilizadores internos podem aceder (semelhante a uma firewall). Mas, na realidade, um proxy pode estar localizado em qualquer parte do mundo e continuar a servir o seu objetivo.

b. Quando é que se deve utilizar um Proxy?

- As pessoas ou pequenas empresas devem utilizar um proxy se estiverem à procura do equilíbrio certo entre anonimato e velocidade. Os proxies são populares para contornar conteúdos com restrições geográficas e censura. Além disso, um servidor proxy como o SOCKS5 pode fornecer um desempenho mais rápido e melhor para serviços como streaming, jogos de vídeo e P2P, e também pode fornecer autenticação para maior segurança.

- As médias e grandes empresas devem recorrer a um procurador: para monitorizar e filtrar o tráfego de entrada/saída, raspando a web, verificação do anúncio, SEOAtualmente, um caso de utilização generalizado é a rede globalmente distribuída de servidores proxy implantados em várias áreas geográficas. Esta rede de proxies fornece buffering, caching e até ajuda a absorver ataques volumétricos, como DDoS. Esta rede é conhecida como CDN (Content Distribution Network).

VPN vs Proxy: As 6 principais diferenças.

1. Pago vs. Gratuito.

As diferenças entre uma tecnologia e outra são sempre mais acentuadas quando se trata de um serviço, pago vs. gratuito. Quando uma VPN ou proxy é gratuita, tem de haver uma forma de o fornecedor sustentar o seu negócio de proxy ou VPN. Tanto as VPN como os proxies requerem recursos, infra-estruturas e pessoal de manutenção e monitorização. Assim, se estiver a utilizar uma VPN gratuita ou uma VPN gratuita e proxy abertoÉ provável que, a dada altura, se depare com problemas de privacidade e segurança.

As VPNs requerem mais recursos e é provavelmente por isso que não se vêem muitas VPNs gratuitas por aí. Mas, mesmo assim, as VPN gratuitas podem ser usadas para obter lucro. São frequentemente utilizadas para recolher dados dos utilizadores, acabando com todo o objetivo da "privacidade na Internet". Essas VPN gratuitas ganham dinheiro, não com os utilizadores finais, mas com a venda de dados (registos de tráfego) a agências de marketing e publicidade. Mesmo as VPNs comerciais com sede em países com regulamentação rigorosa em matéria de dados (Aliança dos Cinco Olhos) podem ter fugas de dados. São obrigados a manter registos. Assim, sempre que o governo ou outras agências apresentarem um mandado, o fornecedor de VPN terá de entregar os registos de dados armazenados.

Uma vez que um proxy requer menos infraestrutura para ser implementado (sem encriptação), existem geralmente mais "proxies gratuitos, abertos e inseguros" disponíveis.

2. As VPNs ocultam todo o tráfego, mas os proxies oferecem mais flexibilidade.

Uma diferença significativa entre Proxies e VPNs é que ambos operam em diferentes camadas da Modelo OSI. Os protocolos VPN populares, como o PPTP, o L2TPv3 e o IPSEC, funcionam no nível 3 (nível de rede). Naturalmente, a VPN utiliza o nível 4 para estabelecer comunicações. Por exemplo, o PPTP utiliza TCP (camada 4), enquanto o L2TP e o IPSEC utilizam TCP e UDP (camada 4) para estabelecer o túnel. Mas uma vez estabelecido um túnel VPN, os protocolos VPN funcionam exatamente como interfaces de rede. Este funcionamento no nível 3 significa que uma VPN recebe todo o seu tráfego (DNS, HTTP, P2P, VoIP, etc.), independentemente do número da porta ou da aplicação, e encripta-o.

Os proxies, por outro lado, funcionam no nível 7 (nível de aplicação), com exceção do Proxy SOCK5que opera no nível 5. Operar nos níveis 5-7 proporciona muito mais flexibilidade na forma como encaminha seletivamente o seu tráfego. Por exemplo, pode ter apenas HTTP (navegação na Web) a passar por um proxy, enquanto o resto do tráfego da Internet (DNS, SMTP, FTP, etc.) utiliza a interface de rede normal.

3. As VPN fornecem encriptação de ponta a ponta.

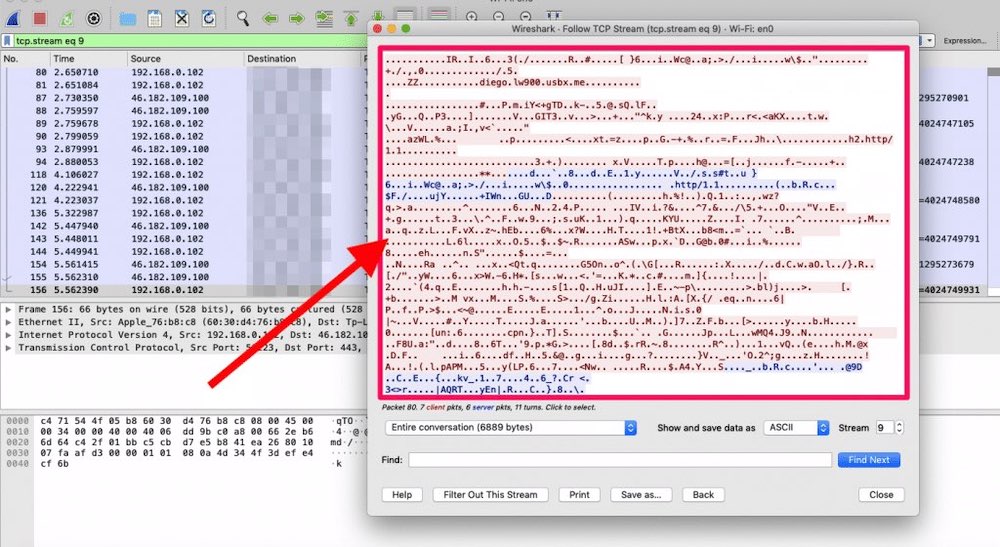

A encriptação é o método de conversão de texto legível por humanos em dados de texto cifrado incoerentes e aleatórios. Para garantir que um destinatário compreende estes dados de texto cifrado, tanto o remetente como o destinatário têm de chegar a acordo sobre um conjunto de chaves criptográficas.

A encriptação é o que distingue as VPNs. Melhora o nível de segurança e privacidade, exponencialmente. Apesar de um hacker, ISP ou governo poderem intercetar e capturar o seu tráfego que viaja através do túnel encriptado da VPN, não conseguiriam compreender estes dados de texto cifrado, que têm o seguinte aspeto (consulte a captura de ecrã abaixo).

O nível de privacidade de uma VPN depende do poder criptográfico do mecanismo de encriptação. Existem vários algoritmos de encriptação, alguns mais fracos e fáceis de quebrar, enquanto outros são mais fortes, inquebráveis e até utilizados pelos militares e pela NSA. Os algoritmos de encriptação determinam a forma como os dados são escondidos numa mensagem; exemplos são o 3DES, o AES e o RSA. Estes mecanismos utilizam um conjunto de chaves e cifras (128 ou 256 bits) para ocultar informações e são utilizados por vários protocolos de segurança. Exemplos de protocolos de encriptação VPN são PPTP, L2TP, SSTP, IKEv2, OpenVPN, IPSec, WireGuard, entre outros.

Os servidores proxy, por outro lado, não foram concebidos para encriptar dados. Por conceito, os proxies mascaram o seu IP com o deles, mas não encriptam os dados. Pode utilizar proxies com SSL para compensar a falta de encriptação, mas esta solução requer conhecimentos técnicos.

4. Velocidade e experiência do utilizador.

Uma vez que os proxies foram criados com um objetivo completamente diferente: "centralizar e simplificar os pedidos de redes distribuídas", os seus mecanismos de segurança são completamente diferentes dos das VPNs.

Os proxies não têm essa sobrecarga de encriptação, pelo que são normalmente mais rápidos do que as VPNs. Embora a navegação na Internet com uma VPN possa não afetar a sua experiência de utilizador, é o tráfego com maior carga, como o streaming de vídeo, as transferências de ficheiros P2P ou os jogos, que o faz.

O tipo de proxy mais rápido é um proxy de tunelamento simples ou, por outras palavras, o seu "Internet Gateway" quotidiano. Este tipo de proxy não modifica os pedidos e as respostas (apenas os centraliza e encaminha). Outros tipos de procurações tais como proxies anónimos, pedidos de alteração DO e respostas. Estes proxies mascaram (escondem) o pedido original da fonte para o recurso de destino. Alguns serviços proxy podem até utilizar sistemas de cache para acelerar o tempo de carregamento e a recuperação de sítios Web.

5. Torrências rápidas vs. segurança.

VPN vs proxy para torrenting? Essas duas tecnologias oferecem velocidade, desempenho e segurança diferentes quando se trata de torrenting. Em um cenário de VPN, como todos os dados de saída precisam ser criptografados pelo cliente VPN, a velocidade e o desempenho durante a torrenting serão degradados. A eliminação dessa sobrecarga de encriptação faz toda a diferença em termos de velocidade, mas a contrapartida é a segurança e a privacidade.

- O seu ISP e o governo? Se o seu ISP ou governo inspecionar o seu tráfego nas camadas 4 ou 7, poderá identificar uma porta ou aplicação P2P. Uma VPN encriptaria todo o seu tráfego das camadas 3 e superiores, incluindo informações P2P. Um proxy, por outro lado, não oculta portas e aplicações, o que significa que os ISP e os governos podem intercetar e detetar esse tráfego.

- No enxame de torrentes? Tanto a VPN como o servidor proxy utilizarão os IPs deles e não o seu para participar num enxame de torrents. Exceto com proxies transparentes e de tunelamento, uma vez que não mascaram o seu IP com o deles.

6. Preço.

Tal como referido na primeira "diferença entre proxy e VPN", a forma como se obtém uma VPN ou um proxy faz toda a diferença. Os preços das VPNs e dos proxies são ligeiramente diferentes. Embora seja possível encontrar VPNs baratas para recursos partilhados e até gratuitas (em alguns casos), o preço de uma VPN empresarial tende a aumentar a longo prazo. O suporte de uma VPN para uma grande empresa exigiria mais infra-estruturas, apoio, manutenção e monitorização.

Os proxies pagos podem ser muito mais baratos do que as VPNs pagas. Especialmente Proxies IPv6, pois pode obter centenas ou milhares de proxies (IPs frescos) a um bom preço.

Considerações Finais.

VPN vs Proxy? Qual é a melhor? Quais são as suas principais diferenças?

- As diferenças entre uma VPN e um proxy são mais visíveis quando se opta por um serviço gratuito ou pago. Por exemplo, a sua privacidade e segurança serão altamente consideradas quando utilizar um proxy premium, e serão quase ignoradas com um serviço VPN gratuito (e vice-versa).

- As VPNs destacam-se na área da segurança devido aos mecanismos de encriptação que utilizam para codificar e ocultar dados. Isto evitará que exponha dados sensíveis ao ligar o seu computador através de redes de risco, como WiFis públicas, e que seja pirateado. Mas, mesmo assim, nas condições certas, um serviço proxy premium pode ser tão privado como um serviço VPN pago. Desde que os recursos do proxy não sejam partilhados e que o utilizador utilize um proxy SOCKS5 e é ligado através de um túnel como o SSH, um servidor proxy pode ser tão seguro como uma VPN.

- Em geral, tudo se resume ao seu caso de utilização específico e ao que está disposto a gastar. Por exemplo, as VPNs podem ser óptimas para a navegação na Web, mas podem degradar a sua velocidade e experiência em aplicações de tráfego intenso, como torrent e streaming media. Por outro lado, uma vez que os proxies não lidam com a sobrecarga de encriptação, a sua velocidade e desempenho tendem a ser melhores para aplicações específicas como torrenting, streaming, web scraping, SEO, contornar restrições geográficas de censura, etc.

Obter uma licença premium proxy IPv6 de elevado desempenho hoje e experimente-o gratuitamente durante 14 dias.

Vectores livres utilizados a partir de Freepik

0Comentários