Découvrez la version audio (Appuyez sur Play et faites défiler l'article en toute transparence ▶️🎶)

Comment se connecter en SSH à un serveur compatible IPv6 ? Comment configurer SSH (sur votre serveur ou votre ordinateur) pour accepter les connexions IPv6 ? Ce sont des questions relatives aux clients et aux serveurs SSH auxquelles nous répondrons dans ce guide.

En bref, pour passer de SSH vers IPv6, (sur n'importe quel système basé sur UNIX) utilisez la commande suivante :

| ssh nom_utilisateur@votre_serveur_ipv6 |

Mais il y a plus que ce simple commandement.

Pour en savoir plus, continuez votre lecture.

Cet article vous guidera dans la configuration de SSH et d'IPv6 (sous Ubuntu Linux), afin que vous puissiez disposer d'une communication réseau sécurisée et efficace. Nous couvrirons tous les aspects, de l'installation et de la configuration de SSH à l'activation d'IPv6 et à la gestion des configurations réseau. Nous passerons également en revue certaines commandes SSH courantes pour les réseaux IPv6, nous donnerons un aperçu rapide de la manière d'utiliser SSH pour accéder à un IPv6 dans d'autres systèmes et nous vous donnerons quelques conseils de dépannage pour vous aider à résoudre les problèmes qui pourraient survenir.

Table des matières

- Configurer SSH et IPv6 sur Ubuntu

- Installation du serveur SSH

- Configuration de SSH

- Connexion au serveur via SSH

- Activation et configuration d'IPv6 sur Ubuntu

- Vérification de la configuration IPv6 du noyau

- Configuration du réseau IPv6

- Sécurité et configuration du réseau pour l'installation de SSH IPv6

- Commandes SSH courantes et gestion du réseau IPv6

- Commandes SSH de base

- Commandes de base SSH IPv6

- Commandes SSH avancées

- SSH pour Ipv6 dans d'autres systèmes

- Configuration de SSH IPv6 dans les appareils Cisco

- SSH IPv6 dans Windows et PowerShell.

- SSH IPv6 sur macOS.

- FAQ sur le dépannage

- Conclusion

1. Configurer SSH et IPv6 sur Ubuntu

Configuration de Secure Shell et de IPv6 sur Ubuntu implique quelques étapes critiques pour assurer une communication réseau sécurisée et efficace. Vous trouverez ci-dessous un guide complet détaillant chaque étape, y compris la configuration et les commandes.

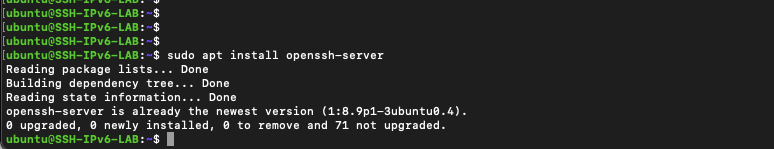

a. Étape 1 : Installer le serveur SSH

- Ouvrez votre terminal et mettez à jour votre liste de paquets avec :

| sudo apt update. |

- Installez le serveur OpenSSH avec (s'il est déjà installé, vous en serez informé ici) :

| sudo apt install openssh-server |

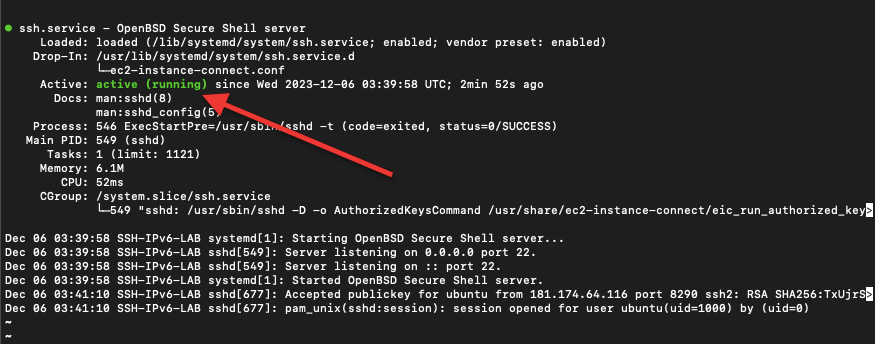

- Une fois installé, le service SSH devrait démarrer automatiquement. Pour vérifier son état, utilisez :

| sudo systemctl status ssh |

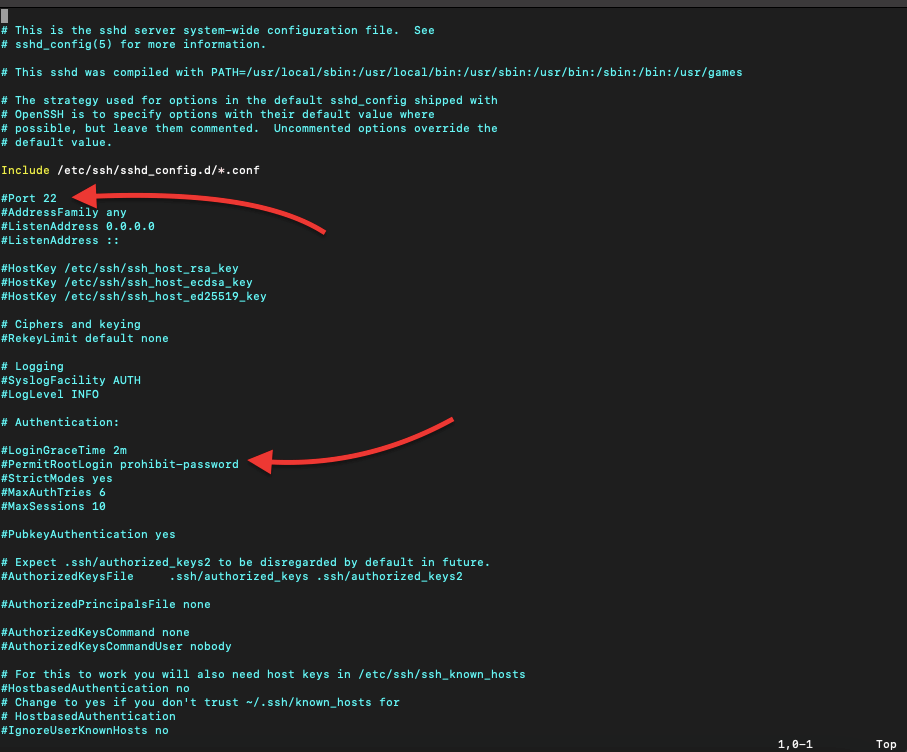

b. Étape 2 : Configuration de SSH (facultatif)

- Le principal fichier de configuration de SSH est /etc/ssh/sshd_config. Faites une copie de sauvegarde avant de procéder à l'édition :

| sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bak |

- Ouvrez le fichier pour l'éditer avec :

| sudo nano /etc/ssh/sshd_config (ou sudo vi /etc/ssh/sshd_config) |

- Vous pouvez apporter plusieurs modifications à ce niveau :

- Changement du port SSH par défaut (Port 22) en un port personnalisé pour plus de sécurité.

- Désactivation de la connexion à la racine en définissant PermitRootLogin no.

- Restreindre l'accès SSH à des utilisateurs spécifiques avec le nom d'utilisateur AllowUsers.

- Après avoir effectué les modifications, enregistrez et quittez l'éditeur (CTRL+X, puis Y, puis Entrée).

- Redémarrez le service SSH pour appliquer les modifications :

| sudo systemctl restart ssh |

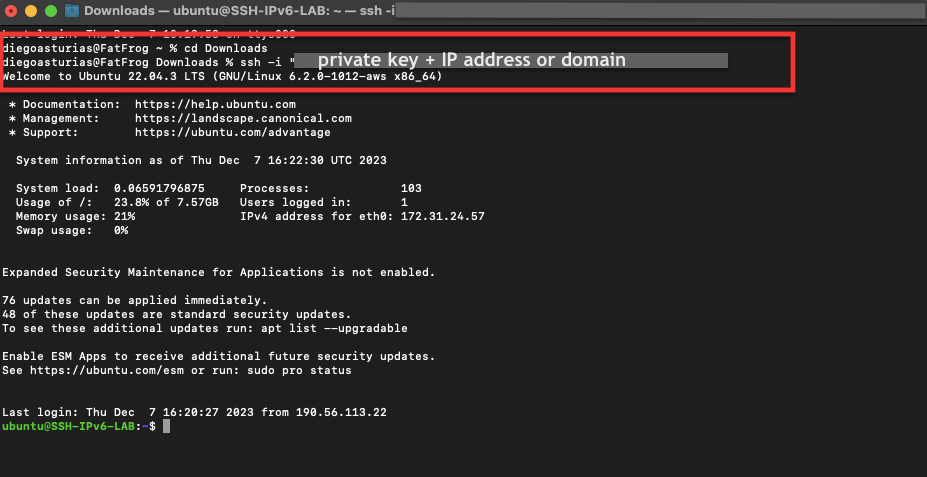

c. Étape 3 : Connexion à votre serveur via SSH

- A partir d'une autre machine, utilisez :

| ssh nom_utilisateur@votre_ip_serveur |

- Par exemple, depuis notre machine macOS, nous allons nous connecter en mode ssh à notre machine Ubuntu Linux "IPv6-SSH-LAB" (qui est en réalité une machine AWS EC2 située à distance aux États-Unis).

- Nous utiliserons le nom d'utilisateur par défaut "ubuntu" et le nom de domaine du serveur. De plus, pour des raisons de sécurité (au lieu d'utiliser un mot de passe), nous utilisons un fichier de clé privée, qui se trouve sur notre ordinateur local.

- Tout d'abord, localisez le dossier où se trouve la clé privée, puis exécutez la commande suivante :

| ssh -i "nom_de_la_clé_privée.pem" nom_d'utilisateur@domaine_du_serveur |

Remarque : L'option -i de la commande SSH spécifie le fichier d'identité (clé privée) utilisé pour la connexion. Cette option n'est donc utilisée que lorsque vous utilisez un fichier de clés privées pour vous connecter à un domaine IPv6 ou IPv4.

Le protocole est configuré dans notre serveur, mais IPv6 n'est probablement pas activé ni même configuré. C'est ce que nous allons faire dans la section suivante.

2. Activation et configuration d'IPv6 sur Ubuntu

Cette section vous guidera dans l'activation et la configuration d'IPv6 sur Ubuntu. Nous verrons comment vérifier et activer IPv6 dans le noyau, configurer le réseau IPv6 et mettre en œuvre les principales mesures de sécurité pour une configuration réseau sécurisée. Les étapes suivantes vous permettront de vous assurer que votre serveur est prêt pour IPv6 et qu'il est sécurisé.

a. Étape 1 : S'assurer qu'IPv6 est activé dans le noyau

NOTE : Il est également important de noter que même si IPv6 est activé au niveau du noyau (ce qui est souvent le cas par défaut dans les distributions Linux modernes), il nécessite toujours une configuration réseau appropriée et une adresse IPv6 de votre réseau ou de votre fournisseur d'accès à Internet pour être pleinement opérationnel.

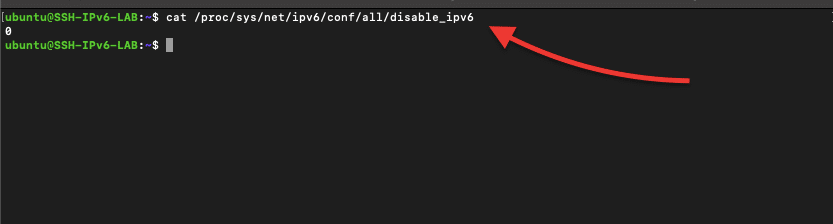

- Vérifiez si IPv6 est activé avec cat /proc/sys/net/ipv6/conf/all/disable_ipv6.

- S'il renvoie 0, IPv6 est activé.

- S'il renvoie 1, IPv6 est désactivé.

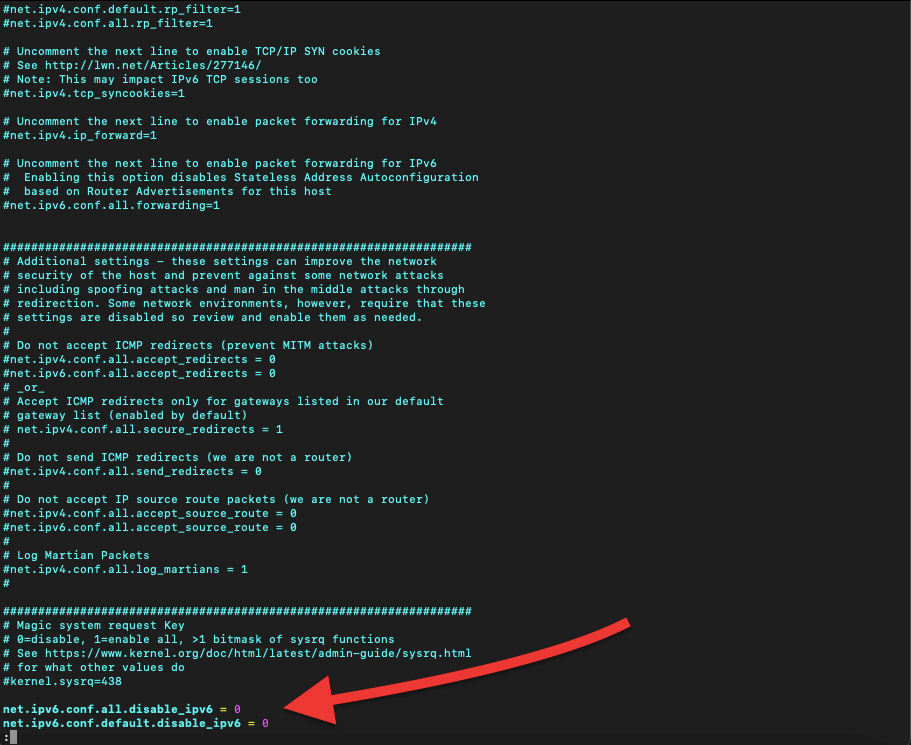

- Activez-le en modifiant le fichier /etc/sysctl.conf :

| sudo nano /etc/sysctl.conf (ou sudo vi /etc/sysctl.conf) |

- Ajoutez les lignes suivantes à la fin du fichier :

| net.ipv6.conf.all.disable_ipv6 = 0 net.ipv6.conf.default.disable_ipv6 = 0 |

- Enregistrez et quittez l'éditeur.

- Appliquer les modifications avec :

| sudo sysctl -p |

b. Étape 2 : Configuration du réseau IPv6

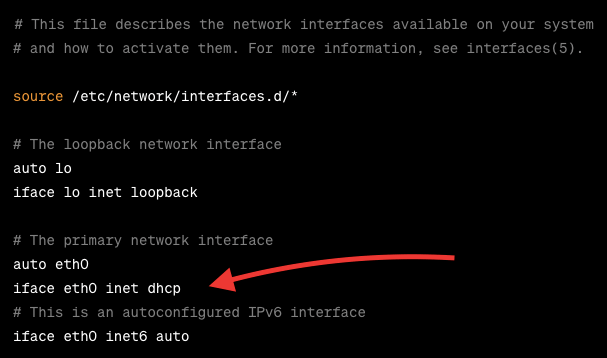

- Ouvrez le fichier de configuration de l'interface réseau :

| sudo nano /etc/network/interfaces (ou sudo vi /etc/network/interfaces) |

- Vous pouvez voir vos paramètres IPv4 sous iface eth0 inet dhcp (ou similaire).

- Pour l'IPv6 statique, ajoutez les éléments suivants (remplacez-les par vos coordonnées) :

| iface eth0 inet6 static adresse YOUR_IPV6_ADDRESS masque de réseau YOUR_IPV6_NETMASK passerelle YOUR_IPV6_GATEWAY |

- Pour DHCPv6, il suffit d'ajouter :

| iface eth0 inet6 dhcp |

- Enregistrez et quittez l'éditeur.

- Redémarrez le service de mise en réseau :

| sudo systemctl restart networking |

Vous voulez en savoir plus sur le DHCPv6 ? Consultez notre Guide absolu du DHCPv6.

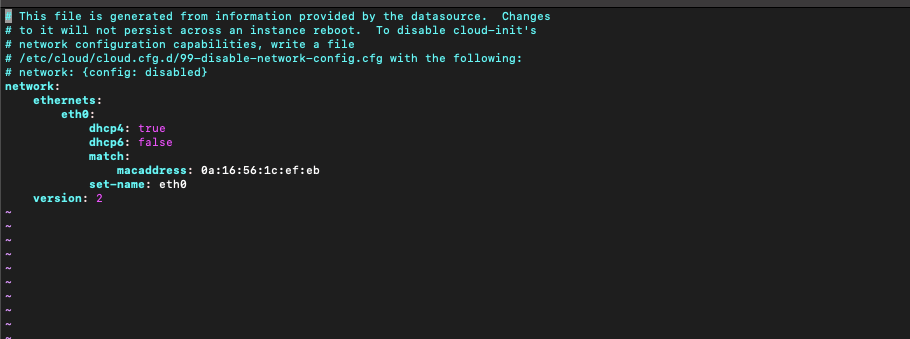

Remarque : Si vous utilisez un système Ubuntu moderne, en particulier un système fonctionnant sous Ubuntu 16.04 LTS ou une version ultérieure, la configuration du réseau est généralement gérée par netplan, au lieu du traditionnel fichier /etc/network/interfaces. Les fichiers de configuration de netplan sont généralement situés dans /etc/netplan/. Les noms de fichiers peuvent varier mais se terminent souvent par .yaml. Vous pouvez éditer la configuration Netplan à l'aide de n'importe quel éditeur de texte.

c. Étape 3. Pensez à la sécurité et à la configuration du réseau pour votre installation SSH IPv6.

Lorsque vous mettez en place SSH et IPv6 sur votre serveur, il est important de vous assurer que vous disposez de mesures de sécurité solides et de configurations réseau efficaces.

Cette étape se concentre sur les meilleures pratiques permettant d'améliorer la sécurité de votre installation et de garantir le bon fonctionnement de votre réseau. Considérez-les comme des lignes directrices ou des bonnes pratiques qui vous aideront à protéger votre serveur contre les menaces potentielles et à garantir la fiabilité de votre réseau.

- Mettre régulièrement à jour les logiciels : Maintenez votre serveur Ubuntu à jour avec 'sudo apt update && sudo apt upgrade'.

- Utiliser l'authentification par clé : Pour SSH, préférez l'authentification par clé plutôt que par mot de passe pour plus de sécurité.

- Configuration du pare-feu : Mettre en place un pare-feu (comme UFW) pour contrôler le trafic entrant et sortant.

- Journaux du moniteur : Vérifiez régulièrement les journaux dans /var/log/auth.log pour SSH et /var/log/syslog pour les activités générales du système.

- Désactiver les services inutilisés : Désactiver les services ou les ports qui ne sont pas utilisés.

- Sauvegardes régulières : Veillez à mettre en place un système de sauvegarde de votre configuration et de vos données critiques.

En suivant ces étapes, vous pouvez configurer efficacement SSH et IPv6 sur votre serveur Ubuntu, garantissant ainsi une configuration réseau à la fois sécurisée et efficace.

Plongez dans l'avenir des connexions SSH avec IPv6 chez RapidSeedbox. 🚀

Sécurité SSH améliorée avec IPv6.

Connectivité mondiale sans souci.

Assistance d'un expert 24 heures sur 24, 7 jours sur 7.

Hébergement flexible avec LOA.

Prix clairs et remboursement sous 48 heures.

Prêt à passer à la vitesse supérieure ?

----

3. Commandes SSH courantes et gestion du réseau IPv6

a. Commandes SSH essentielles pour la gestion des serveurs Linux.

Travailler avec des serveurs Linux implique souvent l'utilisation de SSH pour la gestion à distance. Voici quelques commandes SSH courantes, essentielles à la gestion d'un serveur :

a.1 Commandes SSH de base

Les commandes SSH suivantes sont des commandes de base "quotidiennes" qui vous permettront de vous connecter à un serveur, de copier des fichiers vers et depuis celui-ci (à l'aide du protocole SCP) et de transférer des fichiers ou des répertoires en toute sécurité (à l'aide du protocole SFTP).

- Se connecter à un serveur.

| ssh nom_utilisateur@serveur_ip |

- Copie de fichiers sur le serveur :

| scp /path/to/local/file username@server_ip:/path/to/remote/directory |

- Copie de fichiers à partir du serveur :

| scp username@server_ip:/path/to/remote/file /path/to/local/directory |

- Transférer des fichiers/répertoires en toute sécurité : Utilisez la commande suivante.

| sftp nom_d'utilisateur@serveur_ip |

a.2 Commandes de base SSH IPv6 :

Lorsque vous travaillez avec IPv6, les commandes sont fondamentalement les mêmes, mais vous devez formater correctement les adresses IPv6. Voici comment adapter les commandes SSH présentées précédemment :

- Se connecter à un serveur utilisant IPv6 via SSH :

| sftp nom_d'utilisateur@serveur_ip Example: ssh username@[2001:0db8:85a3:0000:0000:8a2e:0370:7334] |

- Copier des fichiers vers et depuis le serveur en utilisant IPv6 :

| Vers le serveur : scp /path/to/local/file username@[ipv6_address]:/path/to/remote/directory Depuis le serveur : scp username@[ipv6_address]:/path/to/remote/file /path/to/local/directory |

- Transférer en toute sécurité des fichiers/répertoires à l'aide d'IPv6 :

| sftp nom d'utilisateur@[adresse_ipv6] |

a.3 Commandes SSH avancées

SSH offre plus qu'une simple connectivité de base pour une gestion sophistiquée des serveurs. Il permet également de générer des clés SSH pour un accès sécurisé sans mot de passe, de copier ces clés sur votre serveur pour faciliter la connexion, d'exécuter des commandes à distance et de mettre en place un tunnel ou une redirection de port pour une transmission sécurisée des données.

Ces commandes avancées renforcent la sécurité et vous offrent davantage de possibilités d'interaction avec vos serveurs.

- Génération de clés SSH :

| ssh-keygen -t rsa |

- Copier la clé SSH sur le serveur :

| ssh-copy-id username@server_ip |

- Exécuter une commande à distance :

| ssh nom_utilisateur@serveur_ip 'commande' |

- Tunnel SSH/transfert de port :

| Local : ssh -L local_port:destination_server_ip:remote_port username@ssh_server_ip A distance : ssh -R remote_port:local_server_ip:local_port username@ssh_server_ip |

b. Autres conseils concernant SSH IPv6

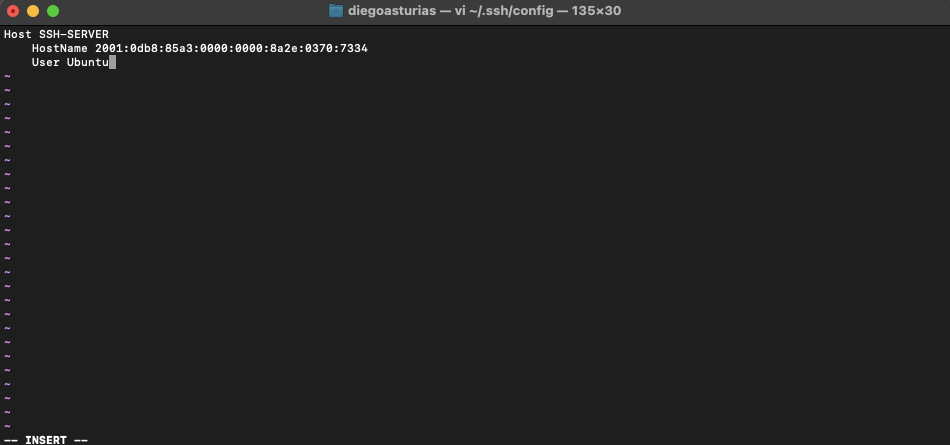

Vous pouvez définir une adresse Internet Protocol v6 dans votre fichier de configuration SSH (~/.ssh/config) pour faciliter la gestion des connexions. Ce fichier peut ne pas exister par défaut, mais vous pouvez le créer ou le modifier s'il existe déjà.

- Dans l'éditeur, vous pouvez définir une entrée pour votre serveur en utilisant son adresse IPv6. Voici un exemple :

| Hôte myserver HostName 2001:0db8:85a3:0000:0000:8a2e:0370:7334 Nom d'utilisateur |

- Enregistrer et fermer le fichier.

Remarque : Vous pouvez ajouter plusieurs directives supplémentaires dans le fichier de configuration SSH (~/.ssh/config) pour rationaliser vos paramètres de connexion, notamment en spécifiant un fichier de clé privée (que nous avons utilisé précédemment pour nous connecter à notre serveur SSH). Cependant, il est important de noter que vous ne pouvez pas spécifier directement des mots de passe dans le fichier de configuration SSH pour des raisons de sécurité. SSH est conçu pour décourager le codage en dur des mots de passe et encourage des méthodes plus sûres telles que l'authentification par clé.

- Remplacez 'myserver' par un surnom pour votre serveur, 2001:0db8:85a3:0000:0000:8a2e:0370:7334 par l'adresse IPv6 réelle de votre serveur, et username par votre nom d'utilisateur SSH sur ce serveur.

- N'oubliez pas que vous pouvez compresser les IPv6 pour les rendre plus faciles à mémoriser et à écrire (Règles de compression IPv6)

- Se connecter au serveur : Maintenant, vous pouvez vous connecter à votre serveur en tapant simplement : ssh 'myserver' ou dans notre cas ssh SSH-SERVER

Remarque 1 : Si vous utilisez des scripts pour automatiser des tâches (comme SSH IPv6 automatiquement), assurez-vous de traiter et de formater correctement les adresses IPv6.

Remarque 2 : Assurez-vous que votre pare-feu est configuré pour autoriser le trafic SSH sur IPv6 si vous travaillez dans un environnement à double pile.

4. Configurer SSH pour IPv6 Sur d'autres systèmes.

Cette section présente les tenants et les aboutissants de la configuration de SSH sur IPv6 sur différentes plateformes, notamment les appareils Cisco, les systèmes Windows (avec PowerShell) et MacOS.

a. Configuration de SSH IPv6 dans les appareils Cisco

Cisco assure une prise en charge solide de l'IPv6 sur l'ensemble de ses appareils. La configuration de SSH pour IPv6 sur les routeurs et les commutateurs Cisco est une étape clé pour garantir une gestion à distance sécurisée dans un réseau moderne. Voici un guide rapide sur la manière de configurer SSH IPv6 pour Cisco.

Remarque : Avant de configurer SSH, il est essentiel d'activer IPv6 sur votre appareil Cisco. Pour ce faire, utilisez la commande 'ipv6 unicast-routing' en mode de configuration globale.

- Configuration de SSH pour IPv6 :

- Pour activer SSH sur un appareil Cisco, vous devez d'abord définir le nom d'hôte et le nom de domaine.

- Générez les clés RSA requises pour SSH à l'aide de la commande "crypto key generate rsa".

- Activez SSH et spécifiez la version (de préférence la version 2) à l'aide de la commande "ip ssh version 2".

- Configurez les paramètres "line vty" pour utiliser SSH et spécifiez l'accès à l'adresse IP.

- Accès SSH via l'adresse IPv6 :

- Attribuez une adresse IPv6 à l'interface de l'appareil et assurez-vous qu'elle est accessible sur le réseau.

- Connectez-vous à l'appareil Cisco à l'aide d'un client SSH, en spécifiant l'adresse IPv6.

b. SSH IPv6 dans Windows et PowerShell.

SSH vers IPv6 n'est pas réservé aux appareils Cisco ou Linux. Au fur et à mesure de l'adoption de ce protocole, les utilisateurs de Windows, qu'il s'agisse d'administrateurs de réseau ou de développeurs, devront également savoir comment utiliser SSH sur ce protocole. De plus, avec PowerShell, un outil inestimable pour l'écriture de scripts et l'automatisation des tâches réseau, vous pouvez automatiser et gérer les connexions SSH de manière transparente.

b.1 Exécution de SSH IPv6 sous Windows.

- Client SSH Windows :

- Les versions modernes de Windows 10 et de Windows Server sont dotées d'un client SSH intégré, qui permet aux utilisateurs d'établir facilement des connexions SSH à l'aide d'adresses IPv6.

- Pour utiliser SSH, ouvrez PowerShell ou l'invite de commande et utilisez la syntaxe SSH standard, en spécifiant l'adresse IPv6 entre parenthèses, comme "ssh username@[IPv6_Address]".

- Clients SSH tiers : Pour une expérience plus riche en fonctionnalités, des clients tiers tels que PuTTY peuvent être utilisés. PuTTY prend en charge les adresses IPv6, ce qui permet de se connecter à des serveurs SSH configurés avec IPv6.

- Configuration du réseau pour SSH sur IPv6 : Assurez-vous que votre machine Windows est correctement configurée pour IPv6. Il s'agit notamment de disposer d'une adresse valide et de s'assurer que les paramètres de votre réseau et de votre pare-feu autorisent le trafic SSH via IPv6.

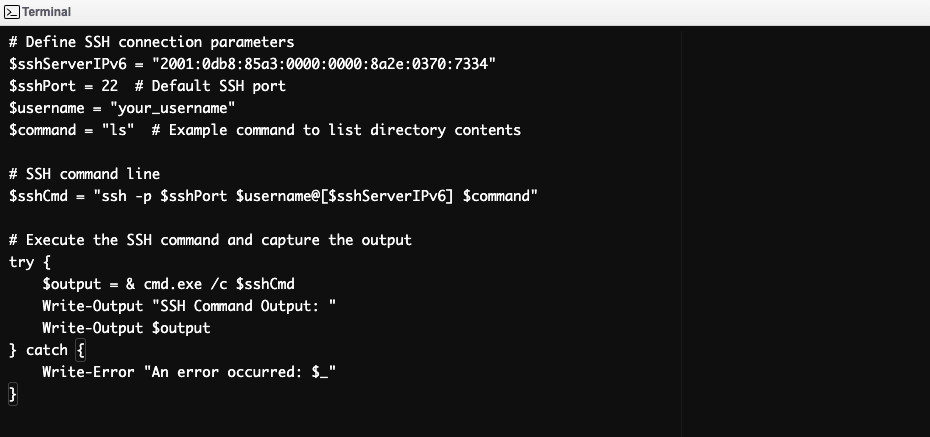

b.2 Utiliser PowerShell pour gérer les connexions SSH IPv6.

- Module PowerShell SSH : Windows PowerShell 6.0 et supérieur prend en charge en mode natif le remoting basé sur SSH. Cela signifie que vous pouvez utiliser PowerShell pour établir des connexions SSH, y compris des adresses Internet Protocol v6.

- Scripting SSH Connections : PowerShell peut être utilisé pour scripter le processus de connexion SSH à des appareils dotés d'adresses IPv6. Cela comprend l'automatisation des procédures de connexion, l'exécution de commandes à distance et la gestion de la récupération des données ou des changements de configuration via SSH.

Vous trouverez ci-dessous un exemple de script PowerShell à cet effet. Ce script PowerShell automatise une connexion SSH à un serveur utilisant une adresse IPv6. Il construit et exécute une commande SSH, lance une commande spécifiée et capture la sortie. Le script est conçu pour fonctionner dans des environnements avec un accès SSH sans mot de passe.

c. SSH IPv6 sur Mac

MacOS, connu pour ses solides capacités de mise en réseau, offre également une prise en charge complète de SSH avec IPv6.

- Utiliser le terminal pour les connexions SSH IPv6 : Le terminal de MacOS peut gérer les connexions IPv6 en mode natif, ce qui permet d'établir des sessions SSH en toute transparence. La syntaxe est similaire à celle des autres systèmes de type Unix : "ssh nom_utilisateur@[adresse_IPv6]"

- Configurer SSH pour IPv6:

- MacOS permet des configurations SSH avancées grâce au fichier ~/.ssh/config. Vous pouvez spécifier des adresses IPv6 dans ce fichier pour faciliter la gestion des connexions.

- Les paramètres SSH avancés, y compris l'authentification par clé et les spécifications de port, peuvent également être définis dans ce fichier de configuration pour les connexions au protocole Internet v6.

- Paramètres du réseau et du pare-feu : Pour garantir des connexions réussies sur IPv6, vérifiez que le réseau de votre Mac est correctement configuré pour IPv6. En outre, vérifiez les réglages du pare-feu pour vous assurer que le trafic SSH sur IPv6 n'est pas bloqué.

5. FAQ sur le dépannage.

a. Pourquoi ne puis-je pas me connecter à mon serveur via SSH en utilisant son adresse IPv6 ?

Si vous ne parvenez pas à vous connecter à l'aide d'une adresse IPv6, vérifiez que l'adresse du serveur est correctement configurée. En outre, votre client et votre serveur doivent tous deux prendre en charge l'IPv6. De plus, assurez-vous qu'aucun pare-feu ne bloque le trafic SSH sur IPv6. De plus, assurez-vous que le serveur écoute sur l'adresse IP (vérifiez avec netstat -tuln | grep ssh).

b. Comment résoudre l'erreur "Network is unreachable" lors de l'utilisation de SSH avec IPv6 ?

Cette erreur indique généralement un problème de routage. Veillez à ce qu'il n'y ait pas de problème :

- Le client et le serveur ont tous deux des adresses IPv6 valides.

- Votre réseau est correctement configuré pour IPv6.

- Il n'y a pas de problème de connectivité IPv6 entre le client et le serveur.

c. Pourquoi ma session SSH est-elle interrompue lorsque je me connecte via IPv6 ?

Les dépassements de délai SSH peuvent être dus à des problèmes de réseau ou à une configuration SSH incorrecte. Pour résoudre ce problème, suivez les étapes suivantes sur le client et le serveur SSH :

- Vérifiez la connectivité IPv6 de votre réseau.

- Ajustez le ServerAliveInterval dans la configuration de votre client SSH.

- Assurez-vous que la configuration SSH du serveur (/etc/ssh/sshd_config) n'est pas configurée pour déconnecter trop rapidement les sessions inactives.

d. Quels sont les protocoles de sécurité avancés et les méthodes de cryptage pris en charge par SSH ?

SSH prend en charge plusieurs algorithmes de cryptage tels que AES, Blowfish et 3DES pour une transmission sécurisée des données. En outre, il utilise RSA, DSA et ECDSA pour l'échange de clés et l'authentification. Pour une sécurité accrue, il est recommandé d'utiliser l'algorithme Ed25519 pour générer les clés SSH.

e. Quelle est une méthode plus sûre et plus pratique que l'authentification par mot de passe ?

L'utilisation de clés SSH pour l'authentification est plus sûre et plus pratique que les mots de passe. Les clés SSH constituent un moyen plus sûr de se connecter à un serveur et permettent d'automatiser le processus de connexion sans sacrifier la sécurité.

f. Comment configurer une adresse IPv6 sur un serveur Ubuntu pour l'accès SSH ?

Sous Ubuntu, modifiez le fichier de configuration netplan (généralement dans /etc/netplan/) pour ajouter votre adresse IPv6, votre sous-réseau et votre passerelle. Appliquez les modifications avec 'sudo netplan' apply, et assurez-vous que votre serveur écoute sur l'adresse IPv6.

g. Que dois-je faire si je rencontre une erreur "argument invalide" lors de l'utilisation de SSH avec IPv6 ?

L'erreur "argument non valide" se produit généralement si le format de l'adresse IPv6 est incorrect ou mal saisi. Assurez-vous que l'adresse IPv6 est correctement formatée. Par exemple : ssh username@[2001:db8::1234]. Vérifiez également que l'adresse est valide et attribuée à l'hôte auquel vous essayez de vous connecter.

h. Comment résoudre l'erreur "no route to host" dans SSH over IPv6 ?

L'erreur "no route to host" indique un problème de routage. Vérifiez la configuration de votre réseau pour vous assurer que la route vers l'adresse IPv6 du serveur est correctement configurée. Confirmez que le client et le serveur ont des adresses IPv6 valides et accessibles. En outre, assurez-vous que tous les routeurs ou pare-feu intermédiaires sont configurés pour autoriser le trafic IPv6 vers la destination.

i. Que signifie l'erreur "port 22 : argument invalide" dans SSH sur IPv6 ?

L'erreur "port 22 : argument invalide" suggère généralement un problème avec le format de la commande SSH. Cela concerne en particulier la manière dont l'adresse IPv6 est spécifiée. Assurez-vous que l'adresse est correctement formatée et qu'il n'y a pas d'erreurs de syntaxe dans votre commande SSH. Par exemple, le format correct est ssh username@[2001:db8::1234].

6. Le mot de la fin

Ce guide a soigneusement présenté les principes fondamentaux des configurations SSH et IPv6, depuis les bases de l'installation jusqu'aux aspects complexes de la configuration avancée. En suivant ces pratiques, vous serez en mesure non seulement de vous connecter via SSH à vos serveurs, mais aussi de créer une infrastructure réseau robuste et performante.

Nous espérons que vous trouverez ce guide instructif et utile. Et n'oubliez pas que tout est possible. Nous devons donc continuer à apprendre !

Pour approfondir vos connaissances sur l'adressage IPv6, consultez les articles de blog suivants, qui contiennent des informations précieuses et pertinentes.

- IPv4 contre IPv6

- Migration vers IPv6

- Règles de compression IPv6

- Pourquoi la NAT n'est-elle pas nécessaire dans l'IPv6 ?

- DHCPv6

0Commentaires