Аудиоверсия (нажмите "Play" и прокрутите статью ▶️🎶)

Как подключиться по SSH к серверу с поддержкой IPv6? Как настроить SSH (на вашем сервере или компьютере) для приема подключений по протоколу IPv6? Это вопросы SSH-клиента и сервера, на которые мы ответим в этом руководстве.

В двух словах: для подключения по SSH к IPv6 (в любой системе на базе UNIX) используйте следующую команду:

| ssh имя пользователя@ваш_сервер_ipv6 |

Но есть нечто большее, чем просто эта команда.

Чтобы узнать больше, продолжайте читать.

В этой статье мы расскажем вам о настройке SSH и IPv6 (в Ubuntu Linux), чтобы вы могли обеспечить безопасное и эффективное сетевое взаимодействие. Мы рассмотрим все, от установки и настройки SSH до включения IPv6 и управления сетевыми конфигурациями. Мы также рассмотрим некоторые распространенные команды SSH для сетей IPv6, краткое описание того, как подключиться по SSH к IPv6 в других системах, и дадим вам несколько советов по устранению неполадок, которые помогут вам справиться с любыми возникающими проблемами.

Содержание

- Настройка SSH и IPv6 на Ubuntu

- Установка SSH-сервера

- Настройка SSH

- Подключение к серверу по SSH

- Включение и настройка IPv6 в Ubuntu

- Проверка конфигурации ядра IPv6

- Настройка сети IPv6

- Безопасность и конфигурация сети для настройки SSH IPv6

- Общие команды SSH и управление сетью IPv6

- Основные команды SSH

- Основные команды SSH IPv6

- Продвинутые команды SSH

- От SSH до Ipv6 в другие системы

- Конфигурация SSH IPv6 в устройствах Cisco

- SSH IPv6 в Windows и PowerShell

- SSH IPv6 в mac OS

- Поиск и устранение неисправностей - часто задаваемые вопросы

- Заключение

1. Настройка SSH и IPv6 на Ubuntu

Настройка Secure Shell и IPv6 на Ubuntu включает несколько важных шагов для обеспечения безопасной и эффективной сетевой связи. Ниже приведено подробное руководство с подробным описанием каждого шага, включая настройку и команды.

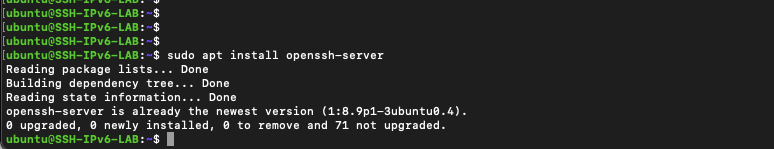

a. Шаг 1: Установите SSH-сервер

- Откройте командную строку и обновите список пакетов с помощью:

| sudo apt update. |

- Установите сервер OpenSSH с помощью (если он уже установлен, вы будете проинформированы здесь):

| sudo apt install openssh-server |

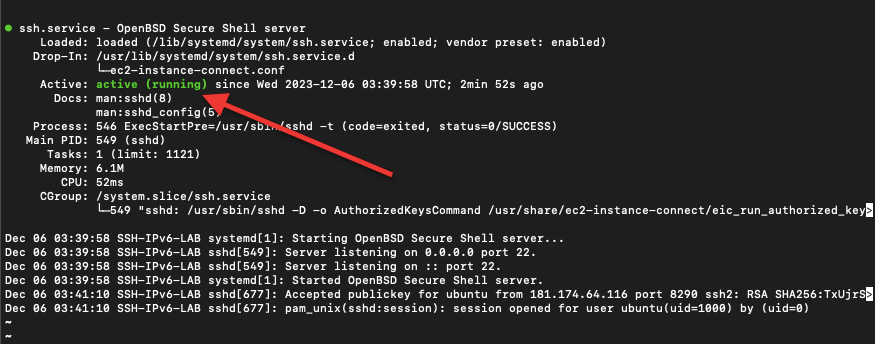

- После установки служба SSH должна запуститься автоматически. Чтобы проверить ее статус, используйте:

| sudo systemctl status ssh |

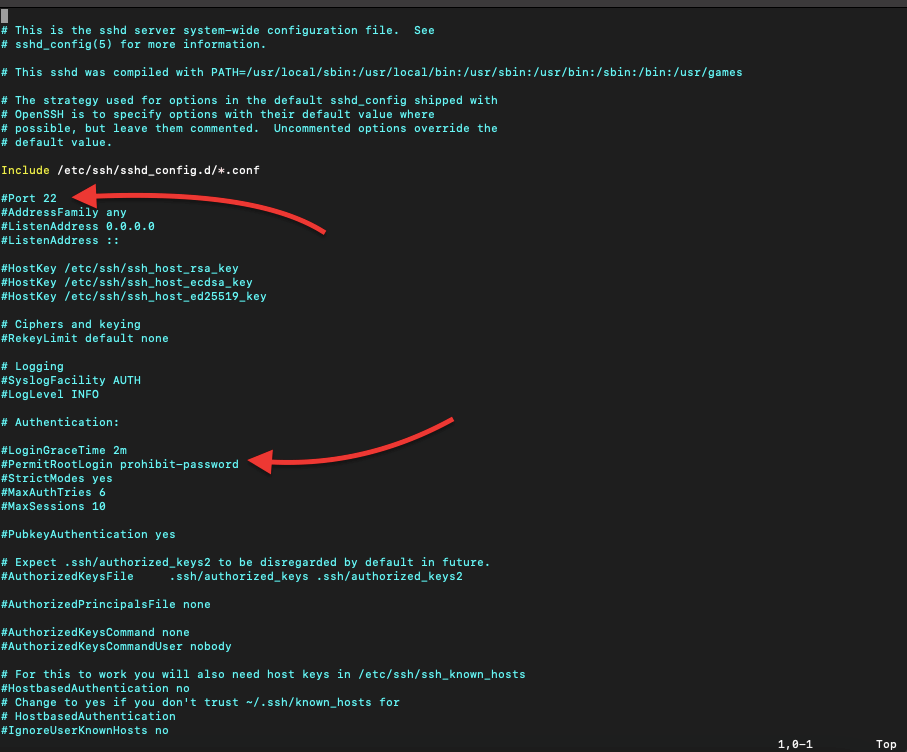

b. Шаг 2: Настройте SSH (необязательно)

- Основным файлом конфигурации для SSH является /etc/ssh/sshd_config. Сделайте резервную копию перед редактированием:

| sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bak |

- Откройте файл для редактирования с помощью:

| sudo nano /etc/ssh/sshd_config (или sudo vi /etc/ssh/sshd_config) |

- Вы можете внести здесь несколько изменений, таких как:

- Изменение SSH-порта по умолчанию (порт 22) на пользовательский для дополнительной безопасности.

- Отключение root-входа путем установки PermitRootLogin no.

- Ограничение доступа по SSH для определенных пользователей с помощью имени пользователя AllowUsers.

- После внесения изменений сохраните и выйдите из редактора (CTRL+X, затем Y, затем Enter).

- Перезапустите службу SSH, чтобы применить изменения:

| sudo systemctl restart ssh |

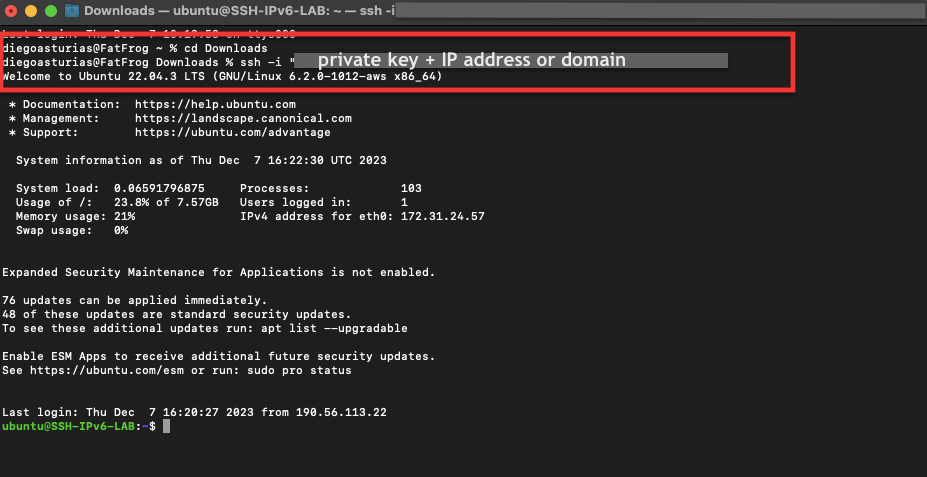

c. Шаг 3: Подключитесь к вашему серверу через SSH

- С другого компьютера используйте:

| ssh username@your_server_ip |

- Например, с нашего компьютера macOS мы подключимся по ssh к нашему компьютеру Ubuntu Linux “IPv6-SSH-LAB” (который на самом деле является AWS EC2, расположенным удаленно в США).

- Мы будем использовать имя пользователя ubuntu по умолчанию и доменное имя сервера. Кроме того, по соображениям безопасности (вместо использования пароля) мы используем файл закрытого ключа, который находится на нашем локальном компьютере.

- Сначала найдите в той же папке, где находится закрытый ключ, а затем выполните следующую команду:

| ssh -i "name_of_private_key.pem" username@domain_of_server |

Примечание: Параметр -i в команде SSH указывает файл идентификации (закрытый ключ), используемый для подключения. Итак, используйте этот параметр только в том случае, если вы используете файл закрытого ключа для подключения по ssh к IPv6, IPv4 или домену.

На нашем сервере настроен протокол, но IPv6, скорее всего, не включен или даже не настроен. Мы сделаем это в следующем разделе.

2. Включение и настройка IPv6 в Ubuntu

В этом разделе вы узнаете о включении и настройке IPv6 в Ubuntu. Мы расскажем, как проверить и включить IPv6 в ядре, настроить сеть IPv6 и реализовать ключевые меры безопасности для безопасной конфигурации сети. Следующие шаги обеспечат готовность вашего сервера к IPv6 и его безопасность.

a. Шаг 1: Убедитесь, что IPv6 включен в ядре

ПРИМЕЧАНИЕ: Также важно отметить, что даже если IPv6 включен на уровне ядра (что часто используется по умолчанию в современных дистрибутивах Linux), для полной работоспособности все равно требуется правильная конфигурация сети и IPv6-адрес от вашей сети или интернет-провайдера. Также важно отметить, что даже если IPv6 включен на уровне ядра (что часто используется по умолчанию в современных дистрибутивах Linux), для полной работоспособности все равно требуется правильная конфигурация сети и IPv6-адрес от вашей сети или интернет-провайдера.

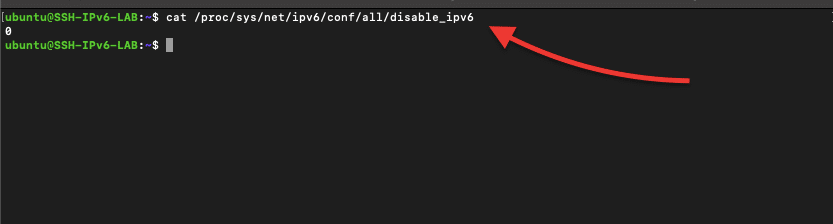

- Проверьте, включен ли IPv6 с помощью cat /proc/sys/net/ipv6/conf/all/disable_ipv6.

- Если выдается результат 0, значит, IPv6 включен.

- Если выдается результат 1, значит, IPv6 выключен.

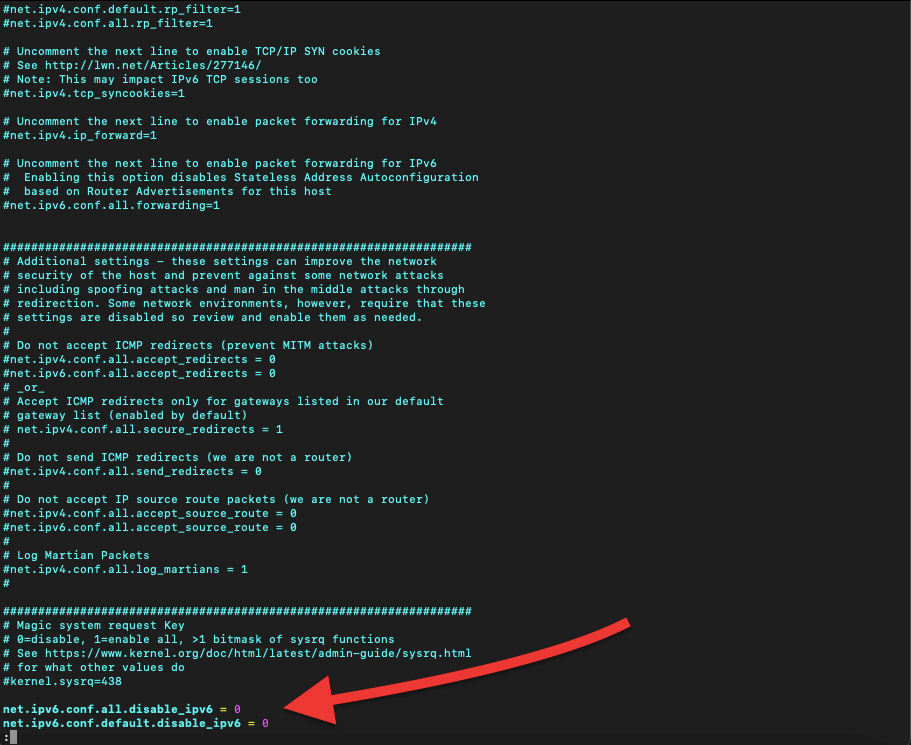

- Включите его, отредактировав /etc/sysctl.conf:

| sudo nano /etc/sysctl.conf (или sudo vi /etc/sysctl.conf) |

- Добавьте следующие строки в конец файла:

| net.ipv6.conf.all.disable_ipv6 = 0 net.ipv6.conf.default.disable_ipv6 = 0 |

- Сохраните и выйдите из редактора.

- Применяйте изменения с помощью:

| sudo sysctl -p |

b. Шаг 2: Настройка сети IPv6

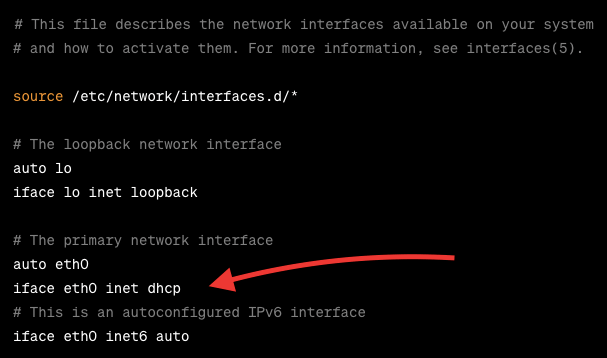

- Откройте файл конфигурации сетевого интерфейса:

| sudo nano /etc/network/interfaces (или sudo vi /etc/network/interfaces) |

- Вы можете увидеть свои настройки IPv4 в разделе iface eth0 inet dhcp (или аналогичном).

- Для статического IPv6 добавьте следующее (замените своими данными):

| iface eth0 inet6 static адрес ВАШ_IPV6_АДРЕС netmask YOUR_IPV6_NETMASK шлюз YOUR_IPV6_GATEWAY |

- Для DHCPv6 просто добавьте:

| iface eth0 inet6 dhcp |

- Сохраните и выйдите из редактора.

- Перезапустите сетевую службу:

| sudo systemctl restart networking |

Хотите узнать больше о DHCPv6? Ознакомьтесь с нашим полным руководством по DHCPv6.

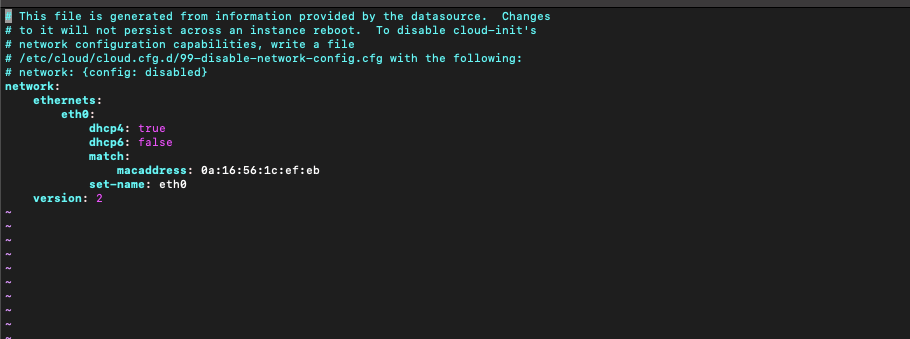

Примечание: Если вы используете современную систему Ubuntu, особенно все, что работает под управлением Ubuntu 16.04 LTS и более поздних версий, конфигурацией сети обычно управляет netplan, а не традиционный файл /etc/network/interfaces. Файлы конфигурации netplan обычно расположены в /etc/netplan/. Имена файлов могут варьироваться, но часто заканчиваются на .yaml. И отредактируйте конфигурацию Netplan с помощью любого текстового редактора.m

c. Шаг 3. Рассмотрите безопасность и конфигурацию сети для вашей настройки SSH IPv6.

Когда вы настраиваете SSH и IPv6 на своем сервере, важно убедиться, что у вас есть надежные меры безопасности и эффективные сетевые конфигурации.

На этом этапе основное внимание будет уделено рекомендациям по повышению безопасности вашей установки, а также обеспечению бесперебойной работы вашей сети. Рассматривайте их как рекомендации или наилучшие практики, которые помогут вам защитить ваш сервер от потенциальных угроз и обеспечить надежную работу вашей сети.

- Регулярно обновляйте программное обеспечение: Обновляйте свой сервер Ubuntu с помощью ‘sudo apt update && sudo apt upgrade’.

- Используйте аутентификацию на основе ключа: Для SSH предпочтите аутентификацию на основе ключей, а не паролей, для дополнительной безопасности.

- Конфигурация брандмауэра: Установите брандмауэр (например, UFW) для контроля входящего и исходящего трафика.

- Отслеживайте журналы: Регулярно проверяйте журналы в /var/log/auth.журнал для SSH и /var/log/syslog для общих системных действий.

- Отключите неиспользуемые службы: Отключите все службы или порты, которые не используются.

- Регулярные резервные копии: Убедитесь, что у вас есть система резервного копирования вашей конфигурации и критически важных данных.

Выполнив эти шаги, вы сможете эффективно настроить SSH и IPv6 на вашем сервере Ubuntu, обеспечив как безопасную, так и эффективную конфигурацию сети.

Погрузитесь в будущее SSH-соединений с IPv6 на RapidSeedbox. 🚀

Усиление безопасности SSH с помощью IPv6.

Глобальное подключение без лишних хлопот.

Круглосуточная экспертная поддержка.

Гибкий хостинг с LOA.

Понятные цены и возврат денег в течение 48 часов.

Готовы к обновлению?

----

3. Общие команды SSH и управление сетью IPv6

a. Основные команды SSH для управления серверами Linux.

Работа с серверами Linux часто предполагает использование SSH для удаленного управления. Вот несколько распространенных команд SSH, которые необходимы для управления сервером:

a.1 Основные команды SSH

Ниже приведены основные "повседневные" команды SSH, которые позволят вам подключаться к серверу, копировать файлы на него и с него (используя протокол SCP) и безопасно передавать файлы или каталоги (используя протокол SFTP).

- Подключитесь к серверу

| ssh username@server_ip |

- Копирование файлов на сервер:

| scp /path/to/local/file username@server_ip:/path/to/remote/directory |

- Копирование файлов с сервера:

| scp username@server_ip:/path/to/remote/file /path/to/local/directory |

- Безопасная передача файлов/каталогов: Используйте следующую команду.

| sftp username@server_ip |

a.2 Основные команды SSH IPv6:

При работе с IPv6 команды принципиально одинаковы, но вам необходимо правильно отформатировать IPv6-адреса. Вот как вы можете адаптировать ранее показанные SSH-команды:

- Подключитесь к серверу с использованием IPv6 через SSH:

| sftp username@server_ip Example: ssh username@[2001:0db8:85a3:0000:0000:8a2e:0370:7334] |

- Копирование файлов на сервер и с сервера, использующего IPv6:

| Серверу: scp /path/to/local/file username@[ipv6_address]:/path/to/remote/directory С сервера: scp username@[ipv6_address]:/path/to/remote/file /path/to/local/directory |

- Безопасная передача файлов/ каталогов с использованием IPv6:

| sftp username@[ipv6_address] |

a.3 Расширенные команды SSH

SSH предлагает больше, чем просто базовое подключение для сложного управления сервером. Он также может генерировать SSH-ключи для безопасного доступа без паролей, копировать эти ключи на ваш сервер для упрощения входа в систему, удаленно выполнять команды и настраивать туннелирование или переадресацию портов для безопасной передачи данных.

Эти расширенные команды повышают безопасность и предоставляют вам больше способов взаимодействия с вашими серверами.

- Генерация SSH-ключа:

| ssh-keygen -t rsa |

- Скопируйте SSH-ключ на сервер:

| ssh-copy-id username@server_ip |

- Выполнить удаленную команду:

| ssh username@server_ip 'command' |

- SSH-туннелирование/переадресация портов:

| Локально: ssh -L local_port:destination_server_ip:remote_port username@ssh_server_ip Удаленный: ssh -R remote_port:local_server_ip:local_port username@ssh_server_ip |

b. Дополнительные советы по SSH IPv6

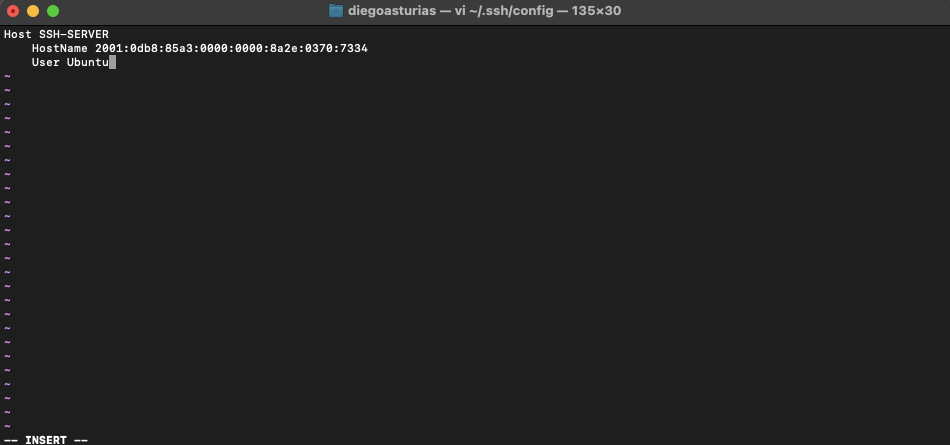

Вы можете определить адрес Internet Protocol v6 в вашем конфигурационном файле SSH (~/.ssh/config) для упрощения управления подключением. Этот файл может не существовать по умолчанию, но вы можете создать его или отредактировать, если он уже существует.

- В редакторе вы можете определить запись для вашего сервера, используя его IPv6-адрес. Вот пример:

| Хост myserver HostName 2001:0db8:85a3:0000:0000:8a2e:0370:7334 Имя пользователя |

- Сохраните и закройте файл

Примечание: Вы можете добавить несколько дополнительных директив в конфигурационный файл SSH (~/.ssh/config), чтобы упростить настройки вашего подключения, включая указание файла закрытого ключа (который мы ранее использовали для подключения к нашему SSH-серверу). Однако важно отметить, что вы не можете напрямую указывать пароли в конфигурационном файле SSH по соображениям безопасности. SSH разработан для предотвращения жесткого кодирования паролей и поощряет более безопасные методы, такие как аутентификация на основе ключа.

- Замените "myserver" псевдонимом вашего сервера, 2001:0db8:85a3:0000:0000:8a2e:0370:7334 - фактическим IPv6-адресом вашего сервера, а имя пользователя - вашим именем пользователя SSH на этом сервере.

- Помните, что вы можете сжать IPV6, чтобы упростить их запоминание и запись(Правила сжатия IPv6)

- Подключитесь к серверу: Теперь вы можете подключиться к своему серверу, просто набрав: ssh ‘myserver’ или в нашем случае ssh SSH-СЕРВЕР

Примечание 1: Если вы используете скрипты для автоматизации задач (например, автоматический SSH IPv6), убедитесь, что вы правильно обрабатываете и форматируете IPv6-адреса.

Примечание 2: Убедитесь, что ваш брандмауэр настроен на разрешение SSH-трафика по протоколу IPv6, если вы работаете в среде с двумя стеками.

4. Настройка SSH для IPv6 в других системах

В этом разделе будут рассмотрены все тонкости настройки SSH через IPv6 на различных платформах, включая устройства Cisco, системы Windows (с PowerShell) и macOS.

a. Конфигурация SSH IPv6 в устройствах Cisco

Cisco обеспечивает надежную поддержку IPv6 на всех своих устройствах. Настройка SSH для IPv6 на маршрутизаторах и коммутаторах Cisco является ключевым шагом в обеспечении безопасного удаленного управления в современной сети. Вот краткое руководство по настройке SSH IPv6 для Cisco.

Примечание: Перед настройкой SSH важно включить IPv6 на вашем устройстве Cisco. Это можно сделать с помощью команды ‘одноадресная маршрутизация ipv6’ в режиме глобальной конфигурации.

- Настройка SSH для IPv6:

- Чтобы включить SSH на устройстве Cisco, вам сначала нужно задать имя хоста и доменное имя.

- Сгенерируйте ключи RSA, которые требуются для SSH, используя команду "crypto key generate rsa".

- Включите SSH и укажите, какая версия (предпочтительно версия 2), используя команду ‘ip ssh версии 2’.

- Настройте параметры ‘line vty’ для использования SSH и укажите доступ по IP-адресу.

- SSH-доступ по IPv6-адресу:

- Назначьте IPv6-адрес интерфейсу устройства и убедитесь, что он доступен по сети.

- Подключитесь к устройству Cisco с помощью SSH-клиента, указав IPv6-адрес.

b. SSH IPv6 на Windows и PowerShell

SSH для IPv6 предназначен не только для устройств Cisco или Linux. По мере роста внедрения пользователям Windows, от сетевых администраторов до разработчиков, также необходимо будет знать, как использовать SSH по этому протоколу. Кроме того, с помощью PowerShell, бесценного инструмента для написания сценариев и автоматизации сетевых задач, вы можете легко автоматизировать SSH-соединения и управлять ими.

b.1 Запуск SSH IPv6 в Windows

- SSH-клиент Windows:

- Современные версии Windows 10 и Windows Server поставляются со встроенным SSH-клиентом, позволяющим пользователям легко устанавливать SSH-соединения с использованием IPv6-адресов.

- Чтобы использовать SSH, откройте PowerShell или командную строку и используйте стандартный синтаксис SSH, указывая IPv6-адрес в скобках, например "ssh username@[IPv6_Address]".

- Сторонние SSH-клиенты: Для более удобного использования можно использовать сторонние клиенты, такие как PuTTY. PuTTY поддерживает IPv6-адреса, позволяя подключаться к SSH-серверам, настроенным с использованием IPv6. Для более удобного использования можно использовать сторонние клиенты, такие как PuTTY. PuTTY поддерживает IPv6-адреса, позволяя подключаться к SSH-серверам, настроенным с использованием IPv6.

- Конфигурация сети для SSH через IPv6: Убедитесь, что ваш компьютер на Windows правильно настроен для IPv6. Это включает в себя наличие действительного адреса и обеспечение того, чтобы настройки вашей сети и брандмауэра разрешали SSH-трафик по IPv6.

b.2 Используйте PowerShell для управления SSH-подключениями IPv6.

- SSH-модуль PowerShell: Windows PowerShell 6.0 и выше имеет встроенную поддержку удаленного взаимодействия на основе SSH. Это означает, что вы можете использовать PowerShell для установления SSH-подключений, включая адреса Internet Protocol v6.

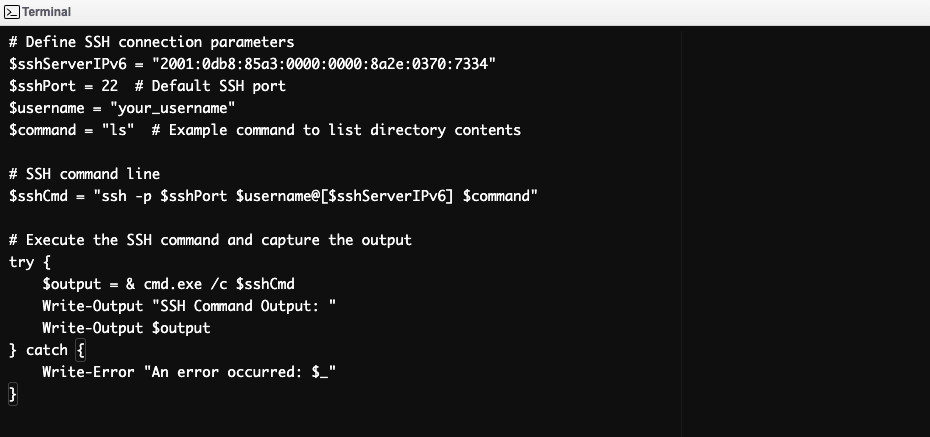

- Создание сценариев SSH-соединений: PowerShell можно использовать для написания сценария процесса подключения по SSH к устройствам с IPv6-адресами. Это включает автоматизацию процедур входа в систему, выполнение удаленных команд и обработку поиска данных или изменений конфигурации по SSH.

Ниже приведен пример сценария PowerShell для этой цели. Этот сценарий PowerShell автоматизирует SSH-подключение к серверу с использованием IPv6-адреса. Он создает и выполняет команду SSH, запускает указанную команду и фиксирует выходные данные. Скрипт предназначен для работы в средах с доступом по SSH без пароля.

c. SSH IPv6 на Mac

macOS, известная своими надежными сетевыми возможностями, также предлагает всестороннюю поддержку SSH с IPv6.

- Используйте терминал для подключений по протоколу SSH IPv6: Терминал macOS может обрабатывать IPv6-соединения изначально, обеспечивая бесперебойные сеансы SSH. Синтаксис аналогичен другим Unix-подобным системам: “ssh username@[IPv6_Address]”

- Настройка SSH для IPv6:

- macOS поддерживает расширенные настройки SSH с помощью файла ~/.ssh/config. В этом файле вы можете указать IPv6-адреса для упрощения управления подключением.

- Расширенные параметры SSH, включая аутентификацию по ключу и спецификации портов, также могут быть определены в этом конфигурационном файле для подключений по интернет-протоколу версии 6.

- Настройки сети и брандмауэра: Чтобы обеспечить успешное подключение по IPv6, убедитесь, что сеть вашего Mac правильно настроена для IPv6. Кроме того, проверьте настройки брандмауэра, чтобы убедиться, что SSH-трафик по IPv6 не заблокирован.

5. Часто задаваемые вопросы по устранению неполадок.

a. Почему я не могу подключиться к своему серверу по SSH, используя его IPv6-адрес?

Если вам не удается подключиться, используя IPv6-адрес, проверьте, правильно ли настроен адрес сервера. Кроме того, и ваш клиент, и сервер поддерживают IPv6. Кроме того, убедитесь, что брандмауэр не блокирует SSH-трафик на IPv6. Кроме того, убедитесь, что сервер прослушивает IP-адрес (проверьте с помощью netstat -tuln | grep ssh).

b. Как мне устранить ошибку “Сеть недоступна” при использовании SSH с IPv6?

Эта ошибка обычно указывает на проблему с маршрутизацией. Убедитесь, что:

- Как клиент, так и сервер имеют действительные IPv6-адреса.

- Ваша сеть правильно настроена для IPv6.

- Между клиентом и сервером нет проблем с подключением по протоколу IPv6.

c. Почему у моего SSH-сеанса истекает время ожидания при подключении по IPv6?

Тайм-ауты SSH могут возникать из-за проблем с сетью или неправильной конфигурации SSH. Для устранения неполадок выполните следующие действия на SSH-клиенте и сервере:

- Проверьте подключение вашей сети по протоколу IPv6.

- Отрегулируйте значение ServerAliveInterval в конфигурации вашего SSH-клиента.

- Убедитесь, что конфигурация SSH сервера (/etc/ssh/sshd_config) не настроена на слишком быстрое отключение незанятых сеансов.

d. Какие расширенные протоколы безопасности и методы шифрования поддерживает SSH?

SSH поддерживает несколько алгоритмов шифрования, таких как AES, Blowfish и 3DES для безопасной передачи данных. Кроме того, он использует RSA, DSA и ECDSA для обмена ключами и аутентификации. Для повышения безопасности рекомендуется использовать алгоритм Ed25519 для генерации SSH-ключей.

e. Какой метод является более безопасным и удобным, чем аутентификация по паролю?

Использование SSH-ключей для аутентификации безопаснее и удобнее паролей. SSH-ключи обеспечивают более безопасный способ входа на сервер и помогают автоматизировать процесс входа в систему без ущерба для безопасности.

f. Как мне настроить IPv6-адрес на сервере Ubuntu для доступа по SSH?

В Ubuntu отредактируйте файл конфигурации netplan (обычно в /etc/netplan/), чтобы добавить свой IPv6-адрес, подсеть и шлюз. Примените изменения с помощью команды "sudo netplan" apply и убедитесь, что ваш сервер прослушивает IPv6-адрес.

g. Что мне следует делать, если я столкнусь с ошибкой “недопустимый аргумент” при использовании SSH с IPv6?

Ошибка “недопустимый аргумент” обычно возникает, если формат адреса IPv6 неверен или введен неправильно. Убедитесь, что адрес IPv6 отформатирован правильно. Например: ssh username@[2001:db8::1234]. Кроме того, убедитесь, что адрес действителен и присвоен хосту, к которому вы пытаетесь подключиться.

h. Как я могу устранить ошибку “нет маршрута к хосту” в SSH через IPv6?

Ошибка “no route to host” указывает на проблему с маршрутизацией. Проверьте конфигурацию вашей сети, чтобы убедиться, что маршрут к IPv6-адресу сервера настроен правильно. Убедитесь, что и у вашего клиента, и у сервера есть действительные и доступные IPv6-адреса. Кроме того, убедитесь, что все промежуточные маршрутизаторы или брандмауэры настроены таким образом, чтобы пропускать трафик IPv6 к месту назначения.

i. Что означает ошибка “port 22: invalid argument" в SSH через IPv6?

Ошибка “port 22: invalid argument” обычно указывает на проблему с форматом команды SSH. Это особенно касается того, как указан адрес IPv6. Убедитесь, что адрес правильно отформатирован и что в вашей команде SSH нет синтаксических ошибок. Например, правильный формат - ssh username@[2001:db8::1234].

6. Заключение

В этом руководстве подробно рассмотрены основы конфигурации SSH и IPv6, начиная с основ установки и заканчивая сложными аспектами расширенной настройки. Следуя этим рекомендациям, вы сможете не только подключаться по SSH к своим серверам, но и создать надежную и высокопроизводительную сетевую инфраструктуру.

Мы надеемся, что вы найдете это руководство информативным и полезным. И помните, что новым знаниям нет предела. Поэтому мы должны продолжать учиться!

Чтобы расширить свои знания об IPv6-адресации, ознакомьтесь со следующими постами в блоге, содержащими ценную и актуальную информацию.

0Комментарии