音声版(※英語です。再生ボタンを押して記事をシームレスにスクロール ▶️🎶)

IPv6対応サーバーにSSH接続する方法は?IPv6接続を受け付けるようにSSHを設定する方法は?これらのSSHクライアントとサーバーに関する質問にお答えします。

IPv6にSSH接続するには、簡単に言うと以下のコマンドを使用(UNIXベースのシステムで):

| ssh username@your_server_ipv6 |

しかし、このシンプルなコマンドだけでなありません。

もっと詳しく知りたい方は、この徹底解説記事の続きを読み進めましょう。

この記事では、SSHとIPv6のセットアップ(Ubuntu Linuxでの)を詳しく説明し、安全で効率的なネットワーク通信を実現する方法を紹介します。SSHのインストールと設定からIPv6の有効化とネットワーク構成の管理まで、すべてをカバーします。また、IPv6ネットワーク用の一般的なSSHコマンドや、他のシステムでのIPv6にSSH接続する方法、問題が発生した場合のトラブルシューティングのヒントも紹介します。

目次

- SSHとIPv6を設定(Ubuntu)

- SSHサーバーのインストール

- SSHの設定

- SSHでサーバーに接続

- UbuntuでIPv6を有効化と設定

- カーネルIPv6設定のチェック

- IPv6ネットワーキングの設定

- SSH IPv6設定のためのセキュリティとネットワーク設定

- 一般的なSSHコマンドとIPv6ネットワーク管理

- 基本的なSSHコマンド

- 基本的なSSH IPv6コマンド

- 高度なSSHコマンド

- 他のシステムでのIPv6へのSSH接続

- CiscoデバイスでのSSH IPv6設定

- WindowsとPowerShellのSSH IPv6。

- macOSでのSSH IPv6

- トラブルシューティング FAQ

- まとめ

1.SSHとIPv6を設定(Ubuntu)

UbuntuでSecure Shell(SSH)と IPv6 を設定するには、いくつかの重要な手順があります。 以下は、設定とコマンドを含む詳細です。

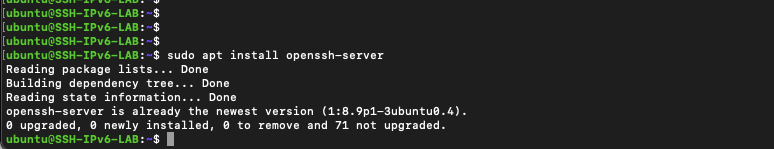

ステップ1: SSHサーバーのインストール

- 端末を開き、パッケージリストを更新します:

| sudo apt update. |

- OpenSSHサーバーをインストールします(すでにインストールされている場合は、ここで通知されます):

| sudo apt install openssh-server |

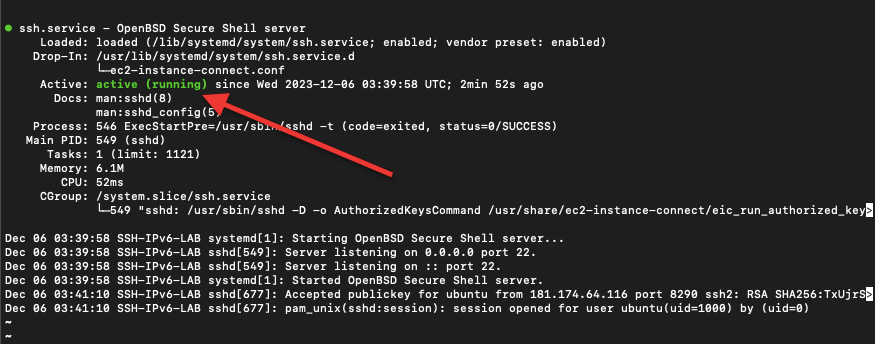

- インストールが完了すると、SSHサービスは自動的に開始されます。ステータスを確認するには、以下のコマンドを使用します:

| sudo systemctl status ssh |

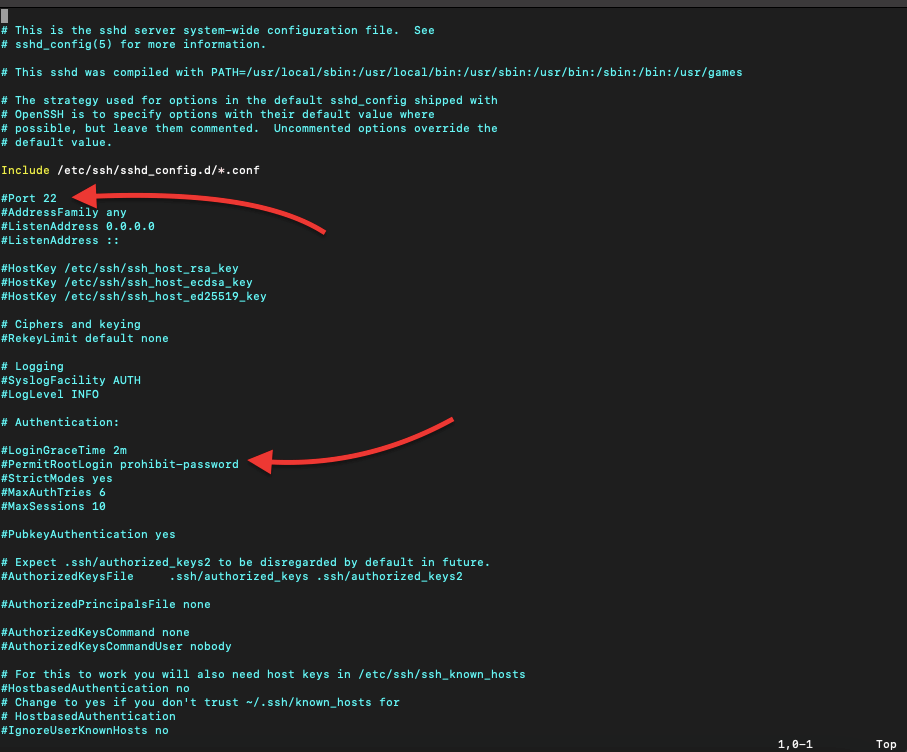

ステップ2: SSHの設定 (オプション)

- SSHの主な設定ファイルは/etc/ssh/sshd_configです。 編集する前にバックアップを作成します:

| sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bak |

- 設定ファイルを編集するには、以下のコマンドを使用します:

| sudo nano /etc/ssh/sshd_config (または sudo vi /etc/ssh/sshd_config) |

- ここでいくつかの変更を加えることができます:

- デフォルトのSSHポート(ポート22)をカスタムポートに変更し、セキュリティを強化

- PermitRootLoginをnoに設定することで、ルートログインを無効化

- AllowUsersユーザー名で特定のユーザーにSSHアクセスを制限

- 変更後、保存してエディタを終了します。(CTRL+X、次にY、そしてEnter)

- SSHサービスを再起動して変更を適用します:

| sudo systemctl restart ssh |

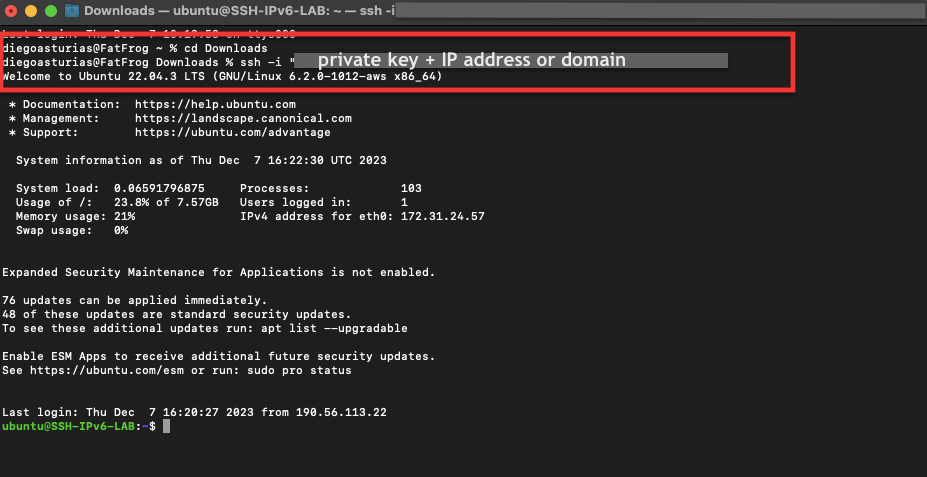

ステップ 3: SSH経由でサーバーに接続する

- 別のマシンから以下のコマンドを使用して接続します:

| ssh username@your_server_ip |

- 例えば、macOSマシンからリモートのAWS EC2インスタンス(「IPv6-SSH-LAB」Ubuntu Linuxマシン)にSSH接続する場合:

- デフォルトの「ubuntu」ユーザー名とサーバー・ドメイン名を使います。さらに、セキュリティ上の理由から(パスワードの代わりに)、ローカル・コンピューターにある秘密鍵ファイルを使います。

- まず、秘密鍵のあるフォルダを探し、以下のコマンドを実行します:

| ssh -i “name_of_private_key.pem” username@domain_of_server |

注意: SSHコマンドの-iオプションは、接続に使用するIDファイル(秘密鍵)を指定します。したがって、このオプションは、IPv6、IPv4、またはドメインへのSSHに秘密鍵ファイルを使用する場合にのみ使用してください。

プロトコルがサーバーに設定されていますが、IPv6は有効化または設定されていない可能性があります。次のセクションでこれを解決しましょう。

2.UbuntuでIPv6を有効にして設定する

このセクションでは、UbuntuでIPv6を有効にして設定する方法を説明します。①カーネルでIPv6をチェックして有効にする方法、②IPv6ネットワーキングをセットアップする方法、③安全なネットワーク設定のためのセキュリティ対策実装の方法を説明します。 以下の手順に従うことで、サーバーがIPv6対応になり、安全なネットワーク構成が実現できます。

ステップ1:カーネルでIPv6が有効になっていることを確認

注意: カーネルレベルでIPv6が有効になっている場合でも(現代のLinuxディストリビューションではデフォルトで有効になっていることが多い)、完全に動作させるためには適切なネットワーク設定とネットワークやISPからのIPv6アドレスが必要です。

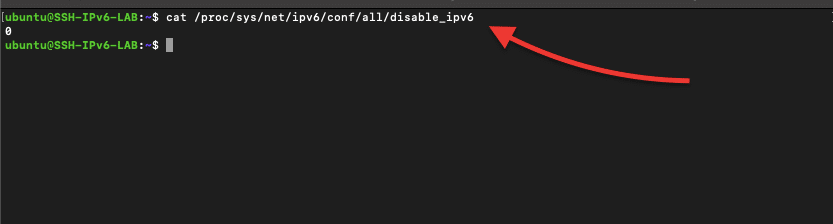

- IPv6が有効になっているかどうかは、cat /proc/sys/net/ipv6/conf/all/disable_ipv6で確認します。

- 0を返す場合、IPv6は有効です。

- 1を返した場合、IPv6は無効です。

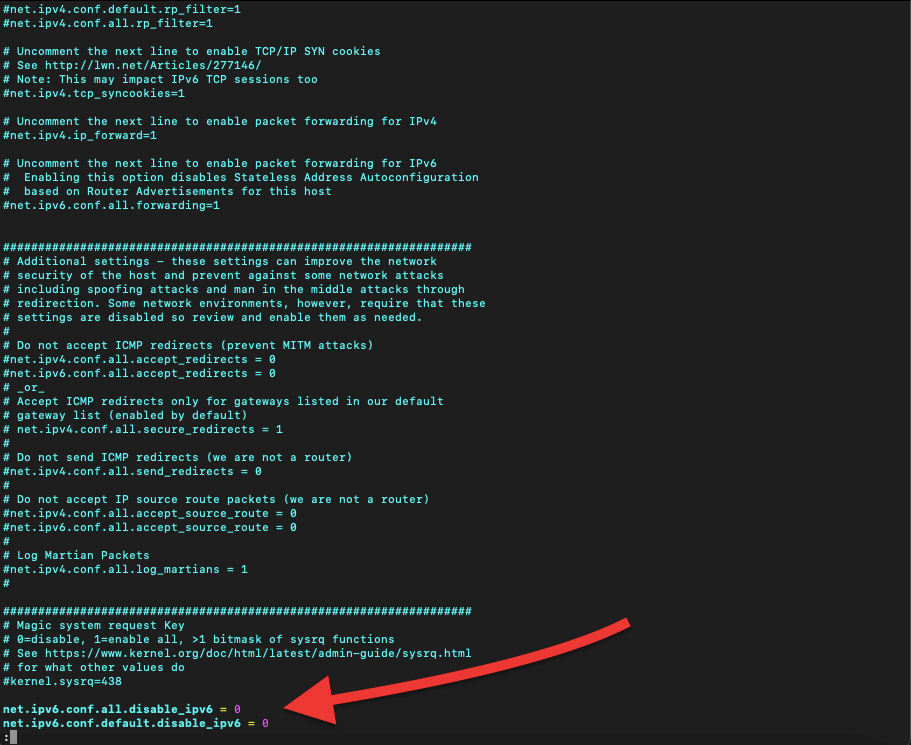

- etc/sysctl.confを編集して有効にします:

| sudo nano /etc/sysctl.conf (または sudo vi /etc/sysctl.conf) |

- ファイルの最後に以下の行を追加します:

| net.ipv6.conf.all.disable_ipv6 = 0 net.ipv6.conf.default.disable_ipv6 = 0 |

- 保存してエディタを終了します。

- 変更を加えます:

| sudo sysctl -p |

ステップ2:IPv6ネットワーキングの設定

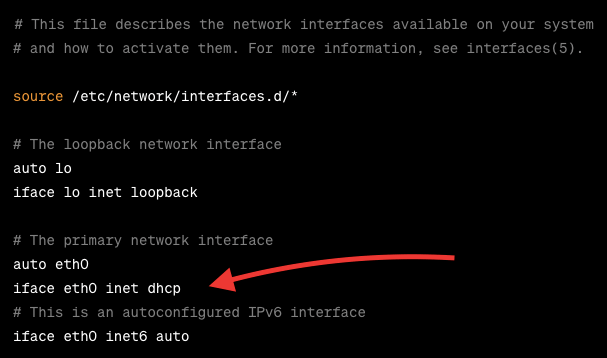

- ネットワークインターフェイス設定ファイルを開います:

| sudo nano /etc/network/interfaces (または sudo vi /etc/network/interfaces) |

- IPv4設定(例えば、iface eth0 inet dhcp)を見つけます。

- 静的IPv6設定を追加するには、以下を追加します(詳細を自分のものに置き換えます):

| iface eth0 inet6 static address YOUR_IPV6_ADDRESS netmask YOUR_IPV6_NETMASK gateway YOUR_IPV6_GATEWAY |

- DHCPv6の場合は、以下を追加します:

| iface eth0 inet6 dhcp |

- 保存してエディタを終了します。

- ネットワークサービスを再起動します:

| sudo systemctl restart networking |

DHCPv6についてもっと知りたい方は、こちらの記事をご参照ください、≫ DHCPv6絶対ガイド.

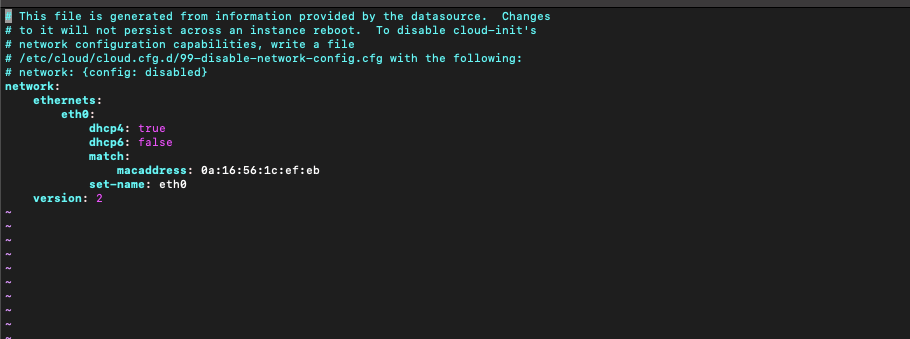

注意: 最新のUbuntuシステム、特にUbuntu 16.04 LTS以降を使用している場合、ネットワーク設定は通常、従来の/etc/network/interfacesファイルの代わりにnetplanで処理されます。netplan設定ファイルは通常/etc/netplan/にあります。ファイル名は様々ですが、.yamlで終わることが多いです。任意のテキストエディタでnetplan構成を編集します。

ステップ3.SSH IPv6セットアップのセキュリティとネットワーク設定を検討

サーバーでSSHとIPv6を設定する際には、強力なセキュリティ対策と効率的なネットワーク構成を確保することが重要です。

このステップでは、設定のセキュリティを向上させ、ネットワークをスムーズに動作させるためのベストプラクティスに焦点を当てます。 以下のガイドラインに従うことで、サーバーを潜在的な脅威から保護し、信頼性のあるネットワークパフォーマンスを確保できます。

- 定期的なソフトウェアのアップデート: sudo apt update && sudo apt upgrade'でUbuntuサーバーをアップデートしておきましょう。

- キー・ベース認証を使用: SSHの場合は、セキュリティを高めるために、パスワードよりも鍵ベースの認証を好みます。

- ファイアウォールの設定: ファイアウォール(UFWなど)を設定し、送受信トラフィックを制御します。

- ログを監視: SSHについては/var/log/auth.logのログを、一般的なシステム・アクティビティについては/var/log/syslogのログを定期的にチェックします。

- 未使用のサービスの無効化: 使用していないサービスやポートを無効にします。

- 定期的なバックアップ: コンフィギュレーションと重要なデータのバックアップシステムがあることを確認します。

以下のステップに従うことで、UbuntuサーバーにSSHとIPv6を効果的にセットアップすることができ、安全で効率的なネットワーク設定の両方が保証されます。

Dive into the future of SSH connections with IPv6 at RapidSeedbox. 🚀

IPv6によるSSHセキュリティの強化。

手間いらずのグローバル接続。

24時間365日の専門家によるサポート。

LOAによる柔軟なホスティング。

明瞭な価格設定と48時間以内の返金。

アップグレードの準備はできていますか?

----

3.一般的なSSHコマンドとIPv6ネットワーク管理

a.Linuxサーバーの管理に不可欠なSSHコマンド

Linuxサーバーでの作業では、リモート管理にSSHを使うことが多いです、 ここでは、サーバー管理に欠かせない一般的なSSHコマンドを紹介します:

a.1 基本的なSSHコマンド

これらの基本的なSSHコマンドは、サーバーに接続し、ファイルをコピーし、安全にファイルやディレクトリを転送するために使用されます。

- サーバーに接続します。

| ssh username@server_ip |

- ファイルをサーバーにコピーします:

| scp /path/to/local/file username@server_ip:/path/to/remote/directory |

- サーバーからファイルをコピーします:

| scp username@server_ip:/path/to/remote/file /path/to/local/directory |

- ファイル/ディレクトリを安全に転送します:以下のコマンドを使用してください。

| sftp username@server_ip |

a.2 基本的なSSH IPv6コマンド:

IPv6を使用する場合、コマンドは基本的に同じですが、IPv6アドレスを正しくフォーマットする必要があります。以下に示すように、以前のSSHコマンドを適用します。

- SSH経由でIPv6を使用してサーバーに接続します:

| sftp username@server_ip Example: ssh username@[2001:0db8:85a3:0000:0000:8a2e:0370:7334] |

- IPv6を使用したサーバーへのファイルのコピーとサーバーからのファイルのコピーをします:

| サーバーにファイルをコピー: scp /path/to/local/file username@[ipv6_address]:/path/to/remote/directory サーバーからファイルをコピー:scp username@[ipv6_address]:/path/to/remote/file/path/to/local/directory |

- IPv6を使用してファイル/ディレクトリを安全に転送します:

| sftp username@[ipv6_address] |

a.3 高度なSSHコマンド

SSHは基本的な接続以上の機能を提供します。高度なサーバー管理には、SSHキーの生成、安全なアクセスのためのキーのコピー、リモートコマンドの実行、トンネリングやポートフォワーディングの設定が含まれます。これらの高度なコマンドはセキュリティを強化し、サーバーとのインタラクション方法を多様化します。

これらの高度なコマンドは、セキュリティを強化し、サーバーと対話するためのより多くの方法を提供します。

- SSH鍵の生成:

| ssh-keygen -t rsa |

- SSHキーをサーバーにコピー:

| ssh-copy-id username@server_ip |

- リモートコマンドを実行:

| ssh username@server_ip 'command' |

- SSHトンネリング/ポート転送:

| ローカルポートフォワーディング :ssh -L local_port:destination_server_ip:remote_port username@ssh_server_ip リモートポートフォワーディング: ssh -R remote_port:local_server_ip:local_port username@ssh_server_ip |

b.その他のSSH IPv6のヒント

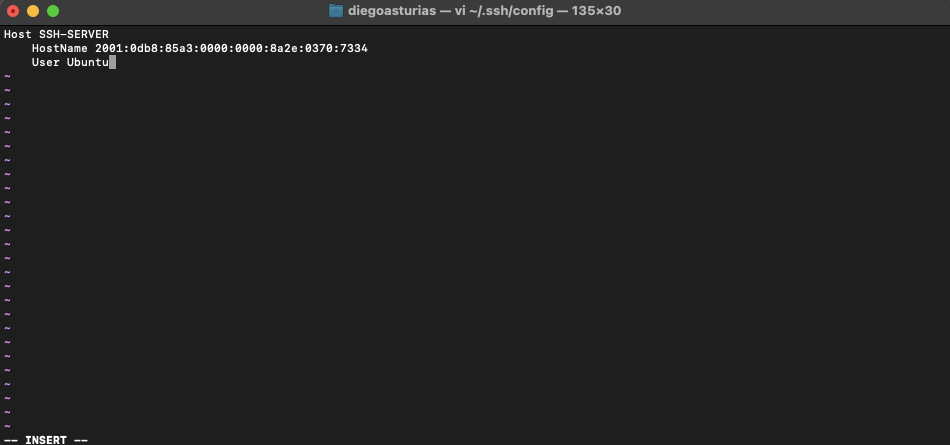

IPv6アドレスをSSH設定ファイル(~/.ssh/config)に定義することで、接続管理を簡素化できます。 このファイルはデフォルトでは存在しない場合がありますが、作成するか、既存のものを編集できます。

- エディターでは、IPv6アドレスを使用してサーバーのエントリーを定義できます。以下はその例です:

| Host myserver HostName 2001:0db8:85a3:0000:0000:8a2e:0370:7334 User username |

- ファイルを保存して閉じます。

注意: SSH設定ファイル(~/.ssh/config)にいくつかの追加ディレクティブを追加して接続設定を簡略化できますが、セキュリティ上の理由からパスワードを直接指定することはできません。SSHはパスワードのハードコーディングを避け、キー認証のようなより安全な方法を推奨しています。

- 「myserver」はあなたのサーバーのニックネームに、「2001:0db8:85a3:0000:0000:8a2e:0370:7334」はあなたのサーバーの実際のIPv6アドレスに、「ユーザー名」はそのサーバーでのSSHユーザー名に置き換えます。

- IPv6を圧縮して、覚えやすく、書きやすくすることもできます。参照≫IPv6圧縮ルール)

- サーバーに接続する: ssh 'myserver'、またはこの例では ssh SSH-SERVERと入力するだけでサーバーに接続できます。

注意1: タスクを自動化するスクリプトを使用する場合(例えば、SSH IPv6の自動化)、IPv6アドレスの取り扱いとフォーマットに注意してください。

注意2: デュアルスタック環境で操作している場合、ファイアウォールがIPv6経由のSSHトラフィックを許可するように設定されていることを確認してください。

4.他のシステムでSSHをIPv6用に設定

このセクションでは、①Ciscoデバイス、②Windowsシステム(PowerShellを含む)、③MacOSでのIPv6を使用したSSH設定について説明します。

1.CiscoデバイスでのSSH IPv6設定

Cisco はデバイス全体で IPv6 を強力にサポートしています。CiscoルーターとスイッチでIPv6用のSSHを設定することは、最新のネットワークで安全なリモート管理を保証するための重要なステップです。SSHの設定方法ガイドはこちら ≫CiscoのIPv6.

注意: SSHを設定する前に、CiscoデバイスでIPv6を有効にする必要があります。これは、グローバル設定モードで ipv6 unicast-routing コマンドを使用して行えます。

- IPv6用SSHのセットアップ:

- CiscoデバイスでSSHを有効にするには、まずホスト名とドメイン名を設定する必要があります。

- 「crypto key generate rsa」コマンドを使って、SSHに必要なRSA鍵を生成します。

- SSHを有効にし、「ip ssh version 2」コマンドを使ってバージョンを指定します。(バージョン2を推奨)

- SSHを使用するように'「ine vty」設定を行い、IPアドレスアクセスを指定します。

- IPv6アドレスによるSSHアクセス:

- デバイス・インターフェースにIPv6アドレスを割り当て、ネットワーク上で到達可能であることを確認します。

- SSHクライアントを使用して、IPv6アドレスを指定してCiscoデバイスに接続します。

2.Windows と PowerShell での SSH IPv6

SSH IPv6はCiscoやLinuxデバイスだけでなく、Windowsユーザーにも必要です。PowerShellを使用すると、スクリプトや自動化によるSSH接続の管理が容易になります。

2‐1 WindowsでSSH IPv6を実行

- Windows SSHクライアント:

- 最新のWindows 10とWindows ServerにはSSHクライアントが内蔵されており、ユーザーはIPv6アドレスを使ったSSH接続を簡単に確立できる。

- SSHを使用するには、PowerShellまたはコマンドプロンプトを開き、標準的なSSH構文を使用します。IPv6アドレスを括弧で囲み、"ssh username@[IPv6_Address]"のように指定します。

- サードパーティのSSHクライアント: より豊富な機能を使いたい場合は、PuTTYのようなサードパーティのクライアントを使うことが可能です。PuTTYはIPv6アドレスをサポートしており、IPv6で設定されたSSHサーバーに接続することができます。

- SSH over IPv6のネットワーク設定: WindowsマシンがIPv6用に正しく設定されていることを確認してください。これには、有効なアドレスを持ち、ネットワークとファイアウォールの設定がIPv6でのSSHトラフィックを許可していることを確認することが含まれます。

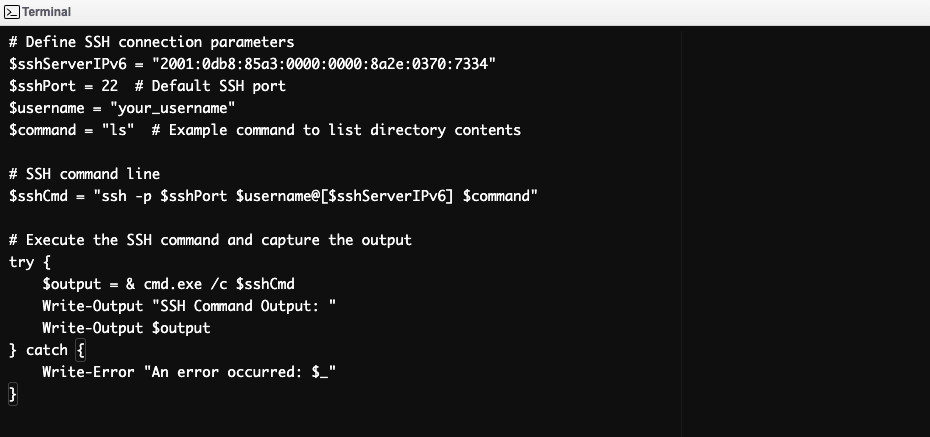

2‐2.PowerShellを使ってSSH IPv6接続を管理

- PowerShell SSHモジュール: Windows PowerShell 6.0以上では、SSHベースのリモーティングがネイティブでサポートされています。つまり、PowerShellを使って、Internet Protocol v6アドレスを含むSSH接続を確立できます。

- SSH接続のスクリプト: PowerShellを使用すると、IPv6アドレスを持つデバイスへのSSH接続プロセスをスクリプト化できます。これには、ログイン手順の自動化、リモートコマンドの実行、SSH経由でのデータ取得や設定変更の処理などが含まれます。

以下はそのためのPowerShellスクリプトの例です。 このPowerShellスクリプトは、IPv6アドレスを使用してサーバーへのSSH接続を自動化します。 SSHコマンドを構築して実行し、指定されたコマンドを実行し、出力をキャプチャする。このスクリプトは、パスワードなしのSSHアクセスが可能な環境で動作するように設計されています。

3.MacでSSH IPv6

堅牢なネットワーク機能で知られるMacOSは、IPv6によるSSHも包括的にサポートしています。

- SSH IPv6接続にはターミナルを使用: MacOSのターミナルはネイティブでIPv6接続を扱えるので、シームレスなSSHセッションが可能になります。構文は他のUnix系システムと似ている:"ssh ユーザー名@[IPv6_アドレス]"

- IPv6用にSSHを設定:

- MacOSでは、~/.ssh/configファイルを使って高度なSSH設定ができます。このファイルでIPv6アドレスを指定すれば、接続管理が簡単になります。

- 鍵認証やポート指定などの高度なSSH設定も、Internet Protocol v6接続用にこの設定ファイルで定義できます。

- ネットワークとファイアウォールの設定: IPv6での接続を確実に成功させるには、MacのネットワークがIPv6用に正しく設定されていることを確認してください。さらに、ファイアウォールの設定を確認し、IPv6経由のSSHトラフィックがブロックされていないことを確認してください。

5.トラブルシューティング FAQ.

IPv6アドレスを使ってSSHでサーバーに接続できないのはなぜですか?

IPv6アドレスを使用して接続できない場合、サーバーのアドレスが正しく設定されていることを確認してください。また、クライアントとサーバーの両方がIPv6をサポートしていることを確認します。さらに、ファイアウォールがIPv6でのSSHトラフィックをブロックしていないことを確認してください。サーバーがIPアドレスでリッスンしていることを確認するには、「netstat -tuln | grep ssh」で確認できます。

IPv6でSSHを使用する場合、「Network is unreachable (ネットワークに到達できません)」のエラーの解決方法は?

このエラーは通常、ルーティングの問題を示しています。以下を確認しましょう:

- クライアントとサーバーの両方に有効なIPv6アドレスがあること

- ネットワークがIPv6に正しく設定されていること

- クライアントとサーバー間にIPv6接続の問題がないこと

IPv6経由で接続するときにSSHセッションがタイムアウトするのはなぜですか?

SSHのタイムアウトはネットワークの問題やSSHの設定ミスが原因で発生することがあります。以下の手順でトラブルシューティングを行います:

- ネットワークのIPv6接続を確認します。

- SSHクライアントの設定でServerAliveIntervalを調整します。

- サーバーのSSH設定(/etc/ssh/sshd_config)が、アイドル状態のセッションをあまりにも早く切断するように設定されていないことを確認します。

SSHはどのような高度なセキュリティプロトコルと暗号化方法をサポートしていますか?

SSHは、データ伝送のセキュリティを確保するためにAES、Blowfish、3DESなどの暗号化アルゴリズムをサポートしています。また、RSA、DSA、ECDSAをキー交換および認証に使用します。セキュリティを強化するために、Ed25519アルゴリズムを使用してSSHキーを生成することをお勧めします。

パスワード認証より安全で便利な方法は?

SSHキーを使用した認証は、パスワードよりも安全で便利です。SSHキーはサーバーへのログインをより安全にし、ログインプロセスを自動化するのに役立ちます。

SSHアクセス用にUbuntuサーバーにIPv6アドレスを設定するにはどうすればいいですか?

Ubuntuでは、/etc/netplan/ディレクトリにあるnetplan設定ファイルを編集して、IPv6アドレス、サブネット、およびゲートウェイを追加します。「sudo netplan' apply」で変更を適用し、サーバーがIPv6アドレスでリッスンしていることを確認します。

IPv6でSSHを使用する際、「invalid argument(無効な引数)」エラーが発生した場合はどうすればよいですか?

無効な引数」エラーは通常、IPv6アドレスのフォーマットが正しくないか、不適切に入力された場合に発生します。IPv6アドレスが正しくフォーマットされていることを確認してください。例:ssh username@[2001:db8::1234]。また、アドレスが有効であり、接続しようとしているホストに割り当てられていることも確認してください。

SSH over IPv6の 「no route to host (ホストへのルートがありません)」エラーの解決方法は?

「ホストへのルートがありません」エラーは、ルーティングの問題を示しています。ネットワーク構成を確認し、サーバーのIPv6アドレスへのルートが正しく設定されていることを確認してください。クライアントとサーバーの両方に有効で到達可能なIPv6アドレスがあることを確認してください。また、中間のルーターやファイアウォールがIPv6トラフィックを目的地まで許可するように設定されていることを確認します。

SSH over IPv6で 「port 22: invalid argument (ポート22:無効な引数)」エラーはどういう意味ですか?

「ポート22:無効な引数」エラーは、SSHコマンドのフォーマットに問題があることを示唆しています。特にIPv6アドレスの指定方法に関するものです。アドレスが正しくフォーマットされ、SSHコマンドに構文エラーがないことを確認しましょう。例:ssh username@[2001:db8::1234]

6.まとめ

このガイドでは、インストールの基本から高度なセットアップの複雑な側面まで、SSHとIPv6設定の基本を丁寧に紹介してきました。これらのプラクティスに従うことで、SSH経由でサーバーに接続できるだけでなく、堅牢でパフォーマンスの高いネットワーク・インフラを構築できるようになります。

これらの情報がお役に立てれば嬉しいです。そして学び続けていくことが大切ですので、一緒に学んでいきましょう!

さらにIPv6アドレッシングについての知識を深めるために、以下のブログ投稿をチェックしてくださいね。

0コメント